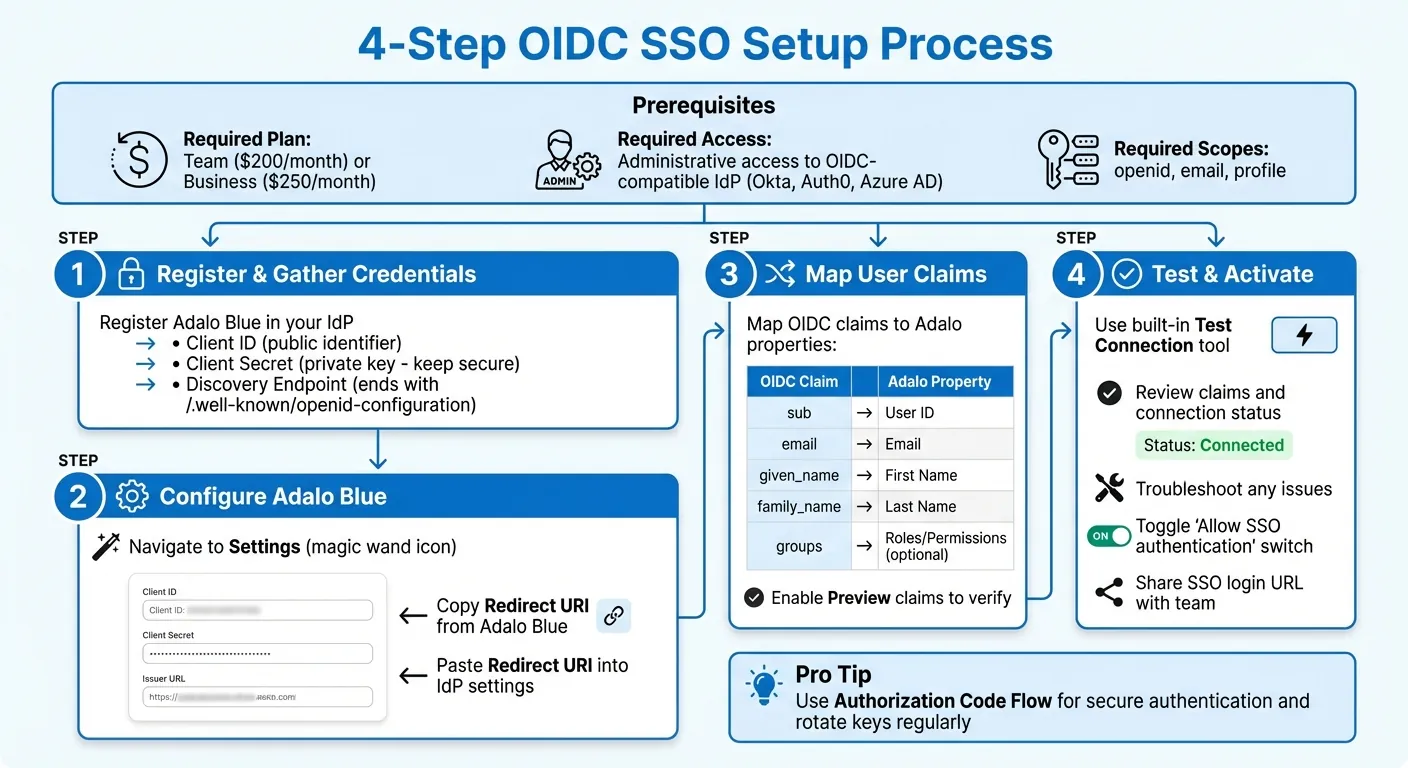

Для настройки OIDC SSO в Adalo Blue вам потребуется административный доступ к учетной записи на совместимом с OIDC поставщике удостоверений и активная подписка Adalo Blue. Adalo — это конструктор приложений без кода для веб-приложений на основе баз данных и нативных приложений iOS и Android — одна версия для всех трех платформ, опубликованная в Apple App Store и Google Play.

- Что вам нужно: Административный доступ к совместимому с OIDC поставщику удостоверений (например, Okta, Auth0) и плану Adalo Blue Team ($250/мес) или Business ($250/мес).

- Обзор настройки:

- Зарегистрируйте Adalo Blue у вашего поставщика удостоверений и соберите Client ID, Client Secret и Discovery Endpoint.

- Настройте Adalo Blue с этими деталями и сопоставьте утверждения пользователя (например,

email,sub) со свойствами приложения. - Протестируйте подключение с помощью встроенных инструментов Adalo Blue, чтобы обеспечить правильную аутентификацию.

- Активируйте SSO и поделитесь URL входа со своей командой.

Совет профессионала: Используйте Authorization Code Flow для безопасной аутентификации и убедитесь, что включены области openid, email, и profile . Регулярно обновляйте вашу конфигурацию, ротируя ключи и отслеживая параметры поставщика удостоверений.

В этом руководстве вас пошагово проведут от настройки поставщика удостоверений до тестирования и активации SSO в Adalo Blue, обеспечивая плавную и безопасную интеграцию.

Процесс настройки OpenID Connect SSO для Adalo Blue

Предварительные требования для настройки OIDC SSO в Adalo Blue

Требуемые учетные записи и разрешения

Для настройки OIDC SSO в Adalo Blue вам потребуется административный доступ к учетной записи на плане Team ($250/мес) или Business ($250/мес). Эти планы включают функциональность SSO, необходимую для интеграции. Обратите внимание, что план Professional ($36/мес), хотя и предлагает расширенную интеграцию API, не поддерживает полные функции SSO.

Кроме того, вы должны иметь административный доступ к совместимому с OIDC поставщику удостоверений (IdP), такому как Okta, Auth0 или Azure AD. Этот доступ позволяет вам создавать интеграции, настраивать URI переадресации и генерировать учетные данные клиента. После подтверждения ваших разрешений и учетных записей вы можете начать собирать необходимые детали у вашего поставщика удостоверений.

Информация, которая вам понадобится от вашего поставщика удостоверений

После регистрации Adalo Blue как приложения в вашем поставщике удостоверений соберите эти критические фрагменты информации:

- Client ID: Это открытый идентификатор вашего приложения.

- Client Secret: Приватный ключ, используемый для аутентификации Adalo Blue у вашего поставщика удостоверений. Относитесь к нему как к пароли и держите его в безопасности.

- Discovery Endpoint: Обычно заканчивается на

/.well-known/openid-configurationи автоматически предоставляет детали конфигурации.

Чтобы убедиться, что все настроено правильно, вставьте URL Discovery Endpoint в браузер. Он должен вернуть объект JSON с метаданными подключения. Подтвердите, что ваш поставщик удостоверений настроен на передачу областей openid, profile, и email — они требуются для правильного сопоставления утверждений пользователя в Adalo Blue. После того как вы собрали эти детали, вы готовы перейти к настройке Adalo Blue.

Доступ к конфигурации Adalo Blue

Имея детали поставщика удостоверений под рукой, войдите в Adalo Blue, чтобы начать настройку SSO. Перейдите в раздел Параметры (найдите значок волшебной палочки на боковой панели), чтобы получить доступ к параметрам настройки SSO. Здесь вы найдете параметры интеграции и безопасности, где вы можете ввести учетные данные вашего поставщика удостоверений и управлять протоколами аутентификации.

Adalo Blue предоставит URI переадресации в своих параметрах. Скопируйте этот URI и вставьте его в параметры приложения вашего поставщика удостоверений, чтобы убедиться, что ответы аутентификации маршрутизируются на правильную конечную точку. Еще раз проверьте, что все детали вашего поставщика удостоверений подготовлены перед началом работы с панелью конфигурации Adalo Blue.

Как настроить OpenID Connect SSO

Настройте вашего поставщика удостоверений (IdP)

Начните с входа в учетную запись поставщика удостоверений (IdP) с административным доступом. Независимо от того, используете ли вы Okta, Auth0, Azure AD или другого совместимого с OIDC поставщика, настройка в целом следует аналогичному процессу. Сначала создайте новую интеграцию приложения, выберите OIDC – OpenID Connect в качестве метода входа и выберите Web Application для типа приложения.

Затем выберите тип предоставления Authorization Code . Этот поток настоятельно рекомендуется для интеграций на основе веб-приложений, таких как Adalo Blue, так как он обеспечивает безопасную аутентификацию на стороне сервера. Из панели управления Adalo Blue скопируйте URL обратного вызова и вставьте его в поле "Sign-in redirect URIs" вашего поставщика удостоверений. Этот URL критичен — он указывает поставщику удостоверений отправить пользователей обратно в ваше приложение после успешной аутентификации.

Вам также потребуется настроить требуемые области. Как минимум, включите область openid вместе с profile и email , чтобы убедиться, что поставщик удостоверений передает существенную информацию о пользователе. После сохранения приложения ваш поставщик удостоверений сгенерирует Client ID и Client Secret. Обязательно скопируйте эти значения сразу же, так как они вам понадобятся на следующем шаге.

Введите детали OIDC в Adalo Blue

Перейдите на Параметры раздел в Adalo Blue, нажав на значок волшебной палочки на боковой панели. Найдите панель конфигурации SSO, где вы найдете поля для ввода Client ID, Client Secret и Issuer URL. Вставьте Client ID и Client Secret из вашего поставщика удостоверений в соответствующие поля. Помните, что Client Secret — это конфиденциальная информация — относитесь к ней как к паролю и избегайте совместного использования или небезопасного хранения.

Для Issuer URL используйте discovery endpoint вашего поставщика удостоверений, который обычно заканчивается на /.well-known/openid-configuration. Этот URL позволяет Adalo Blue автоматически получать и настраивать ключевые конечные точки, такие как Authorization, Token и UserInfo, снижая риск ручных ошибок. Еще раз проверьте, что URI переадресации в Adalo Blue точно совпадает с тем, который вы ввели в поставщике удостоверений — любое несоответствие, даже незначительное, может привести к проблемам с аутентификацией. После ввода этих деталей переходите к сопоставлению утверждений пользователя и ролей для завершения настройки.

Сопоставление утверждений и ролей пользователя

Последний шаг — это сопоставление атрибутов пользователя из вашего поставщика удостоверений с пользовательскими свойствами Adalo Blue. Когда пользователь входит в систему, поставщик удостоверений отправляет маркер ID, содержащий утверждения — проверенную информацию о пользователе.

В параметрах SSO Adalo Blue найдите Ключ утверждения имени пользователя поле. Это определяет, какое утверждение от поставщика удостоверений будет служить уникальным идентификатором пользователя. Общие варианты включают sub или email. Чтобы подтвердить, какое утверждение отправляет ваш поставщик удостоверений, включите функцию предпросмотра утверждений. Этот инструмент позволяет проверить отправляемые утверждения и убедиться, что информация соответствует требованиям вашей системы.

| Утверждение OIDC | Пользовательское свойство Adalo Blue | Описание |

|---|---|---|

sub |

ID пользователя / Уникальный идентификатор | Уникальный идентификатор пользователя |

email |

Электронная почта | Проверенный адрес электронной почты пользователя |

given_name |

Имя | Имя или второе имя пользователя |

family_name |

Фамилия | Фамилия или отчество пользователя |

groups |

Роли / Разрешения | Дополнительное утверждение для управления доступом на основе ролей |

Если ваше приложение требует управления доступом на основе ролей, настройте поставщика удостоверений на включение groups или roles утверждения в маркер ID. Adalo Blue может использовать это утверждение для автоматического назначения разрешений пользователям при входе. Держите функцию предпросмотра утверждений включенной во время первоначальной настройки, чтобы убедиться, что все сопоставлено правильно. Когда вы убедитесь в точности конфигурации, вы можете отключить функцию предпросмотра для обычного использования.

Тестирование и активация OIDC SSO в Adalo Blue

Использование инструмента тестирования SSO Adalo Blue

Перед развертыванием SSO важно протестировать соединение в контролируемой среде. Перейдите на Тестовое соединение вкладка в панели конфигурации SSO Adalo Blue и нажмите Тестовый вход. Это будет имитировать поток SSO, открывая новое окно, в котором отображается статус соединения, выделяются любые проблемы и показывается полный ответ от вашего поставщика удостоверений.

Инструмент тестирования предоставляет подробную информацию об утверждениях, отправленных вашим поставщиком удостоверений. К ним относятся стандартные атрибуты, такие как sub, email, и name, а также любые пользовательские роли, которые вы установили. Внимательно проверьте эти данные, чтобы убедиться, что все сопоставления точны. Будьте уверены, что тестирование не повлияет на ваши разрешения.

Если поставщик удостоверений отправляет «тонкий маркер» с неполной информацией о пользователе, результаты теста будут отмечать эту проблему. Чтобы решить эту проблему, настройте Конечную точку UserInfo (также называемый URL Fat Token) для получения полного профиля пользователя.

Убедитесь, что вы устранили все проблемы, выявленные во время тестирования, прежде чем переходить к активации.

Устранение типичных проблем

Когда тестовое соединение не удается, инструмент предоставляет конкретные предупреждения, которые помогут вам определить проблему. Одна частая проблема — это несоответствующий URI перенаправления — даже небольшая опечатка или дополнительный символ может нарушить аутентификацию.

| Типичная проблема | Вероятная причина | Этап устранения неполадок |

|---|---|---|

| Недействительный URI перенаправления | Несоответствие между поставщиком удостоверений и Adalo Blue | Убедитесь, что URI совпадает точно в обеих панелях |

| Отсутствие данных пользователя | Неправильные или отсутствующие области | Проверьте openid, email, и profile области запрашиваются |

| Неполный профиль | Тонкие маркеры ID от поставщика удостоверений | Настройте URL UserInfo (Fat Token) |

| Ошибка синхронизации ролей | Чувствительность к регистру или недействительные имена ролей | Точно сопоставьте строки ролей поставщика удостоверений с ожидаемыми значениями |

| 404 в метаданных | Некорректная конечная точка обнаружения | Убедитесь, что URL заканчивается на /.well-known/openid-configuration |

Проверьте, что приложение IdP включает необходимые openid, email, и profile области доступа. Протестируйте URL обнаружения в браузере, чтобы убедиться, что он возвращает метаданные JSON. Обратите особое внимание на сопоставление ролей, так как оно чувствительно к регистру — имена ролей должны совпадать точно. При тестировании назначений ролей начните с учетной записи без прав администратора, чтобы избежать случайной блокировки доступа к административным функциям.

После устранения всех проблем вы готовы активировать SSO.

Активируйте OIDC SSO для вашей команды

После прохождения всех тестов активируйте SSO, переключив Разрешить аутентификацию SSO переключатель в панели настроек. Еще раз проверьте сопоставление ролей, чтобы убедиться, что они не перезапишут никакие ручные назначения.

Затем выйдите из системы и протестируйте процесс SSO, чтобы убедиться, что все работает как ожидается. После проверки поделитесь уникальным URL входа SSO с вашей командой.

Чтобы избежать блокировки при развертывании, держите активным вторичный метод административного входа до тех пор, пока вы не убедитесь, что несколько членов команды могут успешно пройти аутентификацию через SSO. Эта предосторожность обеспечит плавный переход для вашей команды.

Как настроить единый вход с использованием OIDC и OAuth2.0 в Entra ID со сторонними приложениями

Лучшие практики для безопасного и масштабируемого OIDC SSO

После тестирования вашей настройки OIDC SSO пришло время укрепить и расширить вашу интеграцию с помощью этих важных практик.

Защитите вашу конфигурацию

Защитите ваши секреты, внедрив регулярную ротацию ключей. Чтобы выполнить ротацию ключей, создайте новый секрет в вашем поставщике удостоверений (IdP), обновите его в Adalo Blue, а затем незамедлительно деактивируйте старый секрет.

Для мобильных и веб-приложений всегда используйте поток кода авторизации с PKCE. Это помогает предотвратить перехват токена во время процесса аутентификации. Кроме того, ограничьте ваши URI перенаправления точными абсолютными URL. Избегайте использования подстановочных доменов, так как они могут подвергнуть вашу систему атакам перенаправления токенов со стороны злоумышленников.

Запросите только необходимые области доступа, такие как openid, email, и profile. Для приложений, предназначенных для внутреннего использования, вы можете повысить безопасность, ограничив входы доменом электронной почты вашей организации. Эта простая мера блокирует несанкционированный внешний доступ.

Держите параметры SSO в актуальном состоянии

Поставщики удостоверений, такие как Okta, часто ротируют свои ключи подписи каждые 90 дней, хотя этот график может варьироваться. Чтобы быть впереди, периодически запрашивайте /.well-known/jwks.json конечную точку для обновления открытых ключей. Используйте /.well-known/openid-configuration конечную точку обнаружения для автоматизации обновлений параметров, таких как конечные точки авторизации и токена. Это минимизирует ошибки вручную и обеспечивает актуальность вашей конфигурации.

Создайте процедуру для ротации клиентских секретов и проверки параметров вашей конфигурации. Квартальный график хорошо подходит для большинства организаций, но вам может потребоваться увеличить частоту, если есть признаки компрометации учетных данных. При высокой нагрузке мониторьте заголовки ограничения скорости вашего IdP (например, X-Rate-Limit-Remaining), чтобы избежать перебоев в обслуживании.

С защищенной и регулярно обновляемой настройкой вы можете перейти к масштабированию SSO для более широкого корпоративного использования.

Масштабируйте SSO для корпоративного использования

Используйте groups утверждение для сопоставления ролей пользователей в Adalo Blue, что упрощает контроль доступа при расширении вашей пользовательской базы. Если пользователь принадлежит нескольким группам, рассмотрите возможность реализации системы приоритетов, где роли более высокого уровня, такие как администратор организации, автоматически переопределяют роли более низкого уровня.

Для B2B-приложений, обслуживающих несколько организаций, назначьте уникальные учетные данные клиента OIDC каждому клиенту. Избегайте единой глобальной системы учетных данных, так как это может усложнить управление и снизить безопасность. Если вы работаете с разнообразной пользовательской базой, внедрите обнаружение домашней области (HRD). Эта функция маршрутизирует пользователей к их конкретному корпоративному IdP на основе их домена электронной почты, делая процесс входа безупречным.

| Функция безопасности | Когда использовать | Основное преимущество |

|---|---|---|

| PKCE | Мобильные приложения и одностраничные приложения | Предотвращает атаки на перехват кода авторизации |

| Утверждения групп | Корпоративное масштабирование | Автоматизирует контроль доступа на основе ролей |

| Фильтрация по домену | Внутренние/B2B приложения | Ограничивает доступ только авторизованным пользователям |

Заключение

Следуя шагам, описанным выше, OpenID Connect (OIDC) Single Sign-On (SSO) обеспечивает безопасный и эффективный доступ к вашему приложению.

Интеграция OIDC SSO с Adalo Blue упрощает аутентификацию через поставщиков, таких как Azure AD, Okta или Google. Процесс настройки включает регистрацию вашего приложения у поставщика удостоверений (IdP), настройку URI перенаправления и выравнивание утверждений пользователей с параметрами вашей базы данных. Когда все на месте, пользователи получают доступ в один клик, а централизованное управление удостоверениями упрощает подготовку пользователей.

OIDC использует современные протоколы безопасности, такие как многофакторная аутентификация и PKCE, помогая смягчить риски безопасности и сокращая нагрузку на ИТ.

Для корпоративных команд единая конфигурация обеспечивает беспрепятственный доступ на веб-платформах, iOS и Android, обеспечивая согласованный опыт для пользователей. Автоматизированное сопоставление ролей и масштабируемые конфигурации облегчают управление ростом без дополнительной сложности.

«Единый вход представляет собой технологию с многочисленными преимуществами, включая сокращение затрат на ИТ, повышение удовлетворенности сотрудников и улучшение опыта клиентов». - Explorance Blue

С правильной конфигурацией OIDC SSO ваше приложение достигает безопасного и упорядоченного доступа для пользователей, централизованного контроля для ИТ-команд и безопасности корпоративного уровня, создавая основу для устойчивого роста.

Похожие посты в блоге

- Как запустить свое первое мобильное приложение без кодирования

- Интеграция баз данных SQL с инструментами без кода

- Разрешения на основе ролей для внутренних инструментов

- Как создать приложение адаптации сотрудников без кодирования

Часто задаваемые вопросы

Что делает поток кода авторизации с PKCE более безопасным для OIDC SSO?

Бесплатная версия является одной из самых щедрых: Поток кода авторизации с PKCE добавляет дополнительный уровень безопасности к единому входу OpenID Connect (OIDC SSO). Таким образом, он защищает от атак перехвата кода авторизации, гарантируя, что только предполагаемое клиентское приложение может использовать код авторизации.

Этот метод особенно полезен для публичных клиентов, таких как одностраничные приложения. Он позволяет безопасно обмениваться токенами без раскрытия конфиденциальных данных, снижая вероятность утечки токенов или несанкционированного доступа. Это делает его надежным подходом к защите аутентификации пользователя.

Как решить распространенные проблемы при настройке OIDC SSO в Adalo Blue?

Чтобы решить распространенные проблемы при настройке единого входа OpenID Connect (OIDC) в Adalo Blue, начните с проверки параметров конфигурации. Убедитесь, что URL перенаправления точно совпадает между вашим поставщиком удостоверений (IdP) и Adalo. Еще раз проверьте, что ваши ID клиента, секрет клиентаи все URL-адреса конечных точек, такие как авторизация, токен и информация пользователя, введены правильно.

Если вы столкнулись с ошибками, внимательно изучите сообщения об ошибках для получения полезной информации. Проблемы, такие как неузнанные входы, могут потребовать добавления URL-адреса вашего IdP в список разрешенных или подтверждения правильной настройки доверенных доменов в параметрах. Тестирование в приватном окне браузера также может быть полезным для исключения помех от кэшированных данных или файлов cookie.

Для получения более подробных рекомендаций изучите ресурсы поддержки Adalo или обратитесь к документации вашего IdP, чтобы проверить настройку и решить конкретные проблемы.

Как сохранить безопасность и актуальность установки единого входа OpenID Connect (SSO)?

Чтобы сохранить безопасность и надежность установки единого входа OpenID Connect, крайне важно периодически обновлять учетные данные клиента, такие как ID клиента и секреты. Это помогает снизить риск несанкционированного доступа. Кроме того, убедитесь, что у вас есть надежные процессы проверки токенов и верификации требований для подтверждения как подлинности пользователя, так и его разрешений.

Следите за обновлениями рекомендаций по безопасности, предоставляемыми вашим поставщиком удостоверений. Регулярно проверяйте их документацию и применяйте все рекомендуемые изменения для устранения уязвимостей и усиления безопасности вашей системы.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода