Управление доступом на основе ролей (RBAC) упрощает управление разрешениями в приложениях путем назначения разрешений ролям (например, администратор, редактор, зритель) вместо отдельных пользователей. Такой подход повышает безопасность, снижает количество ошибок и облегчает масштабирование. Вот что вам нужно знать:

Adalo — конструктор приложений без кода для веб-приложений на основе баз данных и собственных приложений iOS и Android (одна версия для всех трех платформ, опубликованная в Apple App Store и Google Play) — упрощает реализацию RBAC даже для нетехнических пользователей. Встроенные функции базы данных и инструменты визуальной конфигурации позволяют создателям настраивать надежные системы управления доступом без написания ни одной строки кода.

- Основные компоненты: пользователи, роли, разрешения (действия, такие как чтение, редактирование) и ресурсы (данные или объекты).

- Ключевые преимущества:

- Более надежная защита данных благодаря управлению доступом на уровне базы данных.

- Упрощает управление пользователями — измените роли вместо отдельных разрешений.

- Поддерживает масштабируемость, обеспечивая расширение разрешений вместе с вашим приложением.

- Советы по реализации:

- Спланируйте роли и разрешения заранее (например, администратор: полный доступ; редактор: управление данными; зритель: только чтение).

- Используйте принципы «минимума привилегий» — предоставляйте только необходимый доступ для выполнения задач.

- Тщательно протестируйте, чтобы убедиться, что разрешения работают как задумано.

- продвинутые функции:

- Управление на уровне записей (например, пользователи видят только свои данные).

- Управление на уровне полей (например, скрытие конфиденциальных полей, таких как зарплата).

- Интеграция с внешними поставщиками удостоверений для централизованной аутентификации.

RBAC не только защищает ваше приложение, но и упрощает его управление, что делает его обязательным для разработчиков приложений, серьезно относящихся к безопасности и масштабированию.

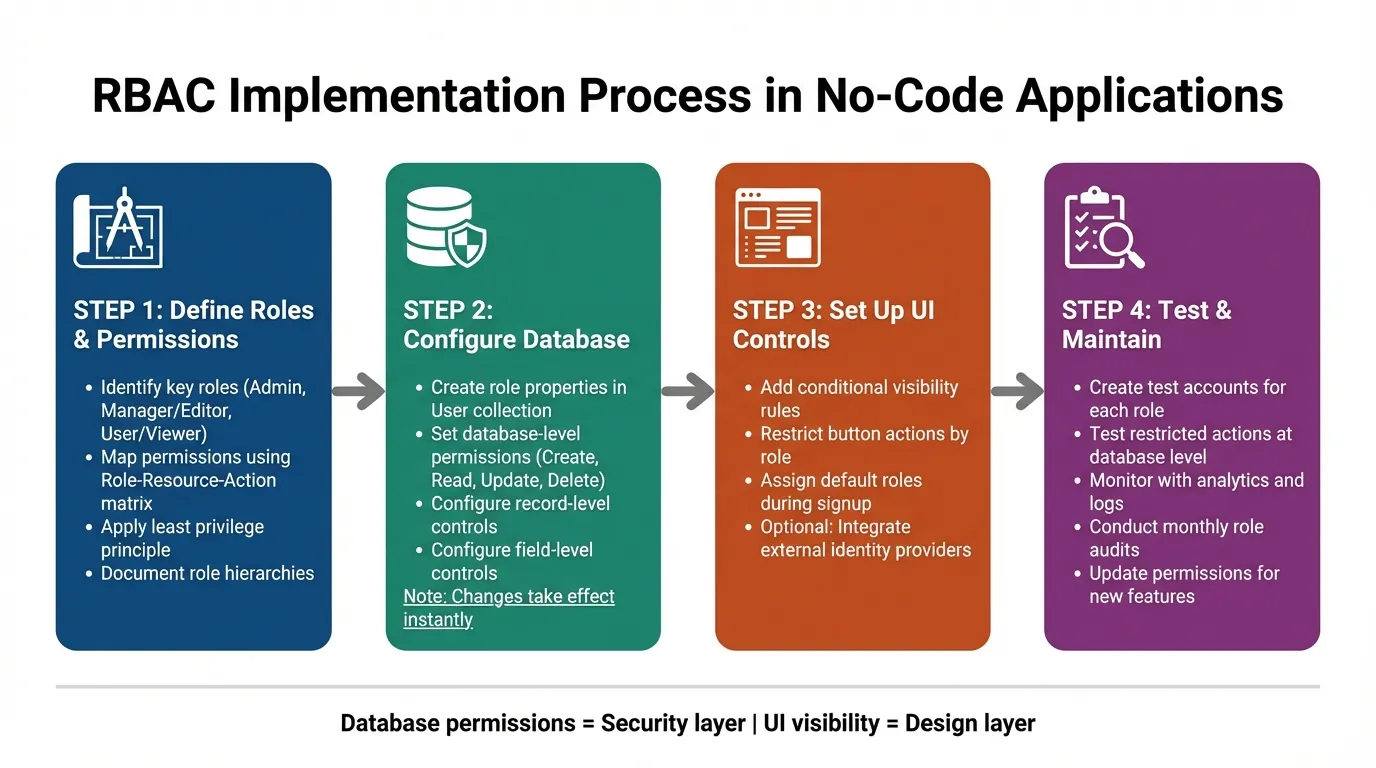

Руководство по реализации RBAC: 4-этапный процесс для приложений без кода

Управление доступом на основе ролей (RBAC) объяснено с реальным примером Node.js

Определение ролей и разрешений для вашего приложения

Прежде чем переходить к конфигурации, уделите время планированию уровней доступа, необходимых для вашего приложения. Эти предварительные усилия помогут вам избежать пробелов в безопасности и необходимости переделывать разрешения позже. A роль служит шаблоном, который объединяет разрешения для конкретной должности. Думайте о ней как о шаблоне, который определяет, что могут и не могут делать группы пользователей, вместо управления отдельными параметрами доступа. Установление четких ролей на раннем этапе создает основу для беспроблемного процесса конфигурации.

Определение ключевых ролей в вашем приложении

Начните с анализа структуры вашей организации и ответственности различных команд. Внутренние команды часто требуют различных уровней доступа, в то время как внешние пользователи обычно требуют более строгих ограничений на данные.

Вот некоторые распространенные роли, которые вы можете определить:

- Администратор: Имеет неограниченный доступ ко всем функциям и данным.

- Менеджер или редактор: Может управлять данными, но не может изменять параметры системы.

- Пользователь или зритель: Ограничен просмотром или взаимодействием с конкретными записями.

Чтобы все было организовано, задокументируйте эти роли с помощью матрицы роль-ресурс-действие . Этот подход связывает определенные действия (например, создание, чтение, обновление, удаление) с ресурсами, к которым они применяются. Как только ваши роли четко определены, назначьте разрешения соответственно.

Сопоставление разрешений с ролями

При назначении разрешений следуйте принципу «минимума привилегий» — предоставляйте пользователям только тот доступ, который им абсолютно необходим для выполнения своих задач. Начало с ограничительной настройки безопаснее, потому что добавить разрешения позже намного проще, чем удалить их после потенциального нарушения.

Вам также потребуется рассмотреть два уровня разрешений:

- Разрешения на уровне записей: Решите, к каким строкам данных может получить доступ пользователь. Например, торговый представитель может видеть только записи, которые они создали.

- Разрешения на уровне полей: Определите, какие конкретные поля данных видны. Например, конфиденциальная информация, такая как сведения о зарплате, может быть скрыта от определенных ролей.

Возьмем этот пример: торговый представитель может только просматривать и редактировать записи клиентов, которые они лично создали, в то время как менеджер мог бы получить доступ ко всем записям в своем отделе.

Платформа Adalo с искусственным интеллектом упрощает реализацию этих разрешений. Вы можете добавить свойство «роль» в коллекцию пользователей в базе данных, обеспечивая применение управления доступом непосредственно в вашей базе данных. С отсутствие ограничений на записи в платных планахвы можете масштабировать свою базу пользователей и структуры разрешений без беспокойства о превышении лимитов данных — обычном ограничении на других платформах.

| Роль | Ресурс | Разрешенные действия | Условия |

|---|---|---|---|

| Торговый представитель | Записи клиентов | Просмотр, создание, редактирование | Только созданные ими записи |

| Менеджер | Записи клиентов | Просмотр, редактирование, удаление, экспорт | Все записи в их отделе |

| Администратор | Все ресурсы | Полный доступ | Нет |

| Отзывы | Отчёты о проектах | Чтение | Только их собственные проекты |

Настройка управления доступом на основе ролей на вашей платформе

Чтобы настроить управление доступом на основе ролей (RBAC) в вашем приложении, вам необходимо определить роли и реализовать двухуровневые правила разрешений. Эта настройка включает создание определений ролей в вашей базе данных и применение элементов управления разрешениями как на уровне базы данных, так и на уровне интерфейса. Этот двусторонний подход обеспечивает надёжное управление доступом — предотвращая несанкционированный доступ не только визуально, но и на уровне источника данных.

Создание ролей и назначение разрешений

Начните с определения ролей на этапе планирования, а затем настройте их в своей базе данных. В зависимости от сложности вашего приложения вы можете использовать простое текстовое поле для имён ролей, свойства переключения для базовых проверок или даже специализированную коллекцию пользовательских ролей для более сложных иерархий ролей.

Разрешения на уровне базы данных критически важны для безопасности вашего приложения. Чтобы их настроить, получите доступ к значку «Щит и ключ» в коллекции пользователей. Здесь вы можете управлять тем, кто может просматривать или редактировать определённые свойства. Параметры включают:

- Никому

- Только вошедшие пользователи

- Только создатель записи

- Никто

Например, Adalo автоматически устанавливает такие свойства, как электронная почта, пароль и полное имя, на «Только создатель записи» по умолчанию. Для других коллекций вы можете определить разрешения для действий создания, просмотра, обновления и удаления. Параметр «Некоторые авторизованные пользователи» особенно полезен — он ограничивает доступ к данным на основе свойства отношения, связанного с коллекцией пользователей.

Важно выходить за рамки правил видимости. Хотя правила видимости управляют тем, что пользователи видят на интерфейсе, они не предотвращают несанкционированный доступ к базовым данным. Всегда настраивайте Разрешения коллекций на уровне базы данных, чтобы заблокировать отправку данных на устройство пользователя, если у них нет необходимого доступа. Думайте о правилах видимости как о слое дизайна, а о разрешениях базы данных как о слое безопасности — оба необходимы и должны работать вместе.

За Элементы управления на уровне пользовательского интерфейсавы можете настроить компоненты на условное отображение на основе ролей пользователей. Например, вы можете ограничить действия, такие как нажатия кнопок, выбрав «Показать дополнительно» и установив действие на «Иногда» на основе условий, таких как «Авторизованный пользователь > Роль > Равно > Администратор». Убедитесь, что вы назначили роль по умолчанию при регистрации, либо через скрытые поля формы, либо через условные действия.

Одно значительное преимущество заключается в том, что изменения разрешений базы данных вступают в силу немедленно — нет необходимости переиздавать приложение. Это делает тестирование и итерации намного более эффективными. Кроме того, разрешения коллекций доступны во всех тарифных планах Adalo, включая бесплатный уровень. С переходом на новую инфраструктуру Adalo 3.0, запущенной в конце 2025 года, приложения теперь работают в 3-4 раза быстрее, что делает проверки разрешений и фильтрацию данных более отзывчивыми, чем когда-либо.

После того как ваша внутренняя система ролей будет готова, вы можете переходить к интеграции внешних поставщиков идентификации для централизованной аутентификации пользователей.

Подключение к внешним поставщикам идентификации

После настройки внутренних ролей вы можете захотеть интегрировать внешние системы идентификации, чтобы упростить управление пользователями. Хотя внутренняя система ролей Adalo достаточна для большинства нужд, внешние поставщики идентификации могут централизовать аутентификацию и упростить операции.

Интеграция обычно включает использование API Adalo для синхронизации данных пользователей и назначений ролей от вашего внешнего поставщика идентификации во время входа. Когда пользователь входит в систему через внешнюю систему, информация о его роли синхронизируется со свойством роли в коллекции пользователей Adalo. Это обеспечивает единый источник истины для разрешений при использовании существующей инфраструктуры идентификации.

Для приложений уровня предприятия Adalo Blue предлагает расширенные функции, такие как единый вход (SSO) и разрешения корпоративного уровня. Эти инструменты особенно полезны для приложений внутренних операций, которые необходимо интегрировать с устаревшими системами или обеспечить строгие элементы управления доступом на нескольких платформах.

Если вы создаёте приложения с несколькими интерфейсами, рассмотрите возможность использования отдельных приложений Adalo, которые используют одну и ту же базу данных. Это позволяет унифицировать управление ролями при поддержке различных пользовательских интерфейсов. С модульной инфраструктурой Adalo, способной масштабироваться до Более 1 млн активных пользователей в месяц, ваша система RBAC может расти вместе с вашей пользовательской базой без архитектурных ограничений.

Тестирование и проверка конфигурации управления доступом на основе ролей

После настройки управления доступом на основе ролей (RBAC) тестирование становится необходимым, чтобы убедиться, что оно работает должным образом. Тщательное тестирование помогает подтвердить, что ваша конфигурация эффективно блокирует несанкционированный доступ, позволяя законные действия. Это включает проверку как того, что пользователи могут видеть, так и с какими данными они могут взаимодействовать.

Ручное тестирование разрешений

Начните с создания тестовых учётных записей для каждой роли в вашей системе — например, администратор, редактор и гость. Войдите в систему под каждой ролью и тщательно изучите ваше приложение. Попытайтесь получить доступ к ограниченным страницам, нажимайте на защищённые кнопки и отправляйте формы, которые должны быть заблокированы. Это практическое тестирование гарантирует, что как интерфейс вашего приложения, так и разрешения базы данных функционируют правильно.

Важно тестировать ограниченные действия напрямую, а не просто полагаться на скрытые элементы пользовательского интерфейса. Например, если редакторам не разрешено удалять записи, попытайтесь выполнить операцию удаления — даже если кнопка скрыта. Система должна заблокировать действие на уровне базы данных, а не только на уровне интерфейса. Кроме того, тестируйте изменения ролей во время активного сеанса, чтобы подтвердить, что разрешения обновляются немедленно.

Не упускайте из виду новые регистрации пользователей. Убедитесь, что новым учётным записям автоматически назначена правильная роль по умолчанию с ограниченными разрешениями. Этот шаг предотвращает потенциальные бреши в безопасности, когда новые пользователи могут временно получить непредусмотренный доступ.

После завершения ручного тестирования переходите к мониторингу поведения приложения с помощью аналитики.

Использование аналитики и журналов для проверки

Используйте вкладку аналитики Adalo для отслеживания активности пользователей. Например, если пользователи, не являющиеся администраторами, получают доступ к конфиденциальным экранам администратора, это может указывать на неправильную конфигурацию. Аналитика может выявить проблемы, которые ручное тестирование может пропустить, особенно когда ваше приложение растёт и модели использования становятся более сложными.

Регулярно проверяйте журналы доступа для выявления необычной активности. Поскольку разрешения базы данных Adalo вступают в силу немедленно — без необходимости переиздания — вы можете быстро внести изменения и проверить их в реальном времени. Для приложений, использующих внешних поставщиков идентификации, декодируйте токены доступа (JWT), чтобы подтвердить, что такие атрибуты, как user_role , правильно назначены во время аутентификации. Эта комбинация активного тестирования и пассивного мониторинга помогает обеспечить безопасность вашей системы RBAC по мере развития приложения.

Возможности платформы X-Ray в Adalo также может помочь выявить проблемы производительности в логике разрешений до того, как они повлияют на пользователей. Если сложная фильтрация на основе ролей замедляет определённые экраны, X-Ray выделяет эти узкие места, чтобы вы могли оптимизировать отношения данных и запросы.

Поддержание и обновление управления доступом на основе ролей с течением времени

Настройка и тестирование RBAC — это только половина дела; поддержание актуальности не менее важно. По мере развития вашего приложения и роста организации разрешения должны соответствовать этим изменениям. По словам Gartner, к 2026 году 70% новых корпоративных приложений будут разработаны с использованием платформ низкого кода или без кода. Этот сдвиг означает, что больше команд столкнутся с проблемой управления RBAC в масштабе.

Проведение регулярных проверок ролей

Выработайте привычку ежемесячно проверять журналы доступа для мониторинга изменений данных. Эта практика не только поддерживает соответствие, создавая журнал аудита, но также помогает выявить устаревшие разрешения. Чтобы убедиться, что ваши роли функционируют должным образом, создайте тестовых пользователей для каждой роли и периодически проверяйте, что ограничения правильно применяются.

Если ваша организация использует поставщика идентификации (IdP), такого как Okta или Azure AD, централизация управления ролями может упростить проверки. ИТ-администраторы смогут проверять разрешения в одном месте вместо использования нескольких инструментов. Регулярные проверки подготавливают вас к плавной корректировке разрешений при введении новых функций.

Обновление разрешений для новых функций

При развёртывании новых функций необходимо немедленно обновить разрешения. Изменения разрешений на уровне базы данных вступают в силу мгновенно в Adalo, что упрощает корректировку элементов управления доступом и проверку их точности в реальном времени. Рассмотрите возможность создания слоя сопоставления для связи групп внешнего IdP с внутренними ролями.

Ada, конструктор искусственного интеллекта Adalo, позволяет вам описать то, что вы хотите, и генерирует ваше приложение. Magic Start создает полные основы приложения из описания, а Magic Add добавляет функции на естественном языке.

Перед запуском новых функций всегда тестируйте их, используя учётные записи, связанные с конкретными ролями. Это гарантирует, что ограничения доступа работают должным образом и предотвращает потенциальные бреши в безопасности. С Волшебное добавлениевы можете описать новые функции естественным языком и создать их автоматически — но помните, что необходимо немедленно настроить соответствующие параметры RBAC для любых новых коллекций или экранов, созданных.

Управление изменениями ролей и переходами

Автоматизация обновления ролей имеет решающее значение, когда члены команды присоединяются, уходят или меняют обязанности. Система управления идентификацией между доменами (SCIM) может упростить этот процесс, отправляя обновления из вашего поставщика удостоверений непосредственно в ваше приложение. Например, когда пользователь деактивируется в вашей центральной системе, SCIM обеспечивает немедленное отзыв доступа.

Однако некоторые поставщики удостоверений могут задерживать уведомления об изменении группы для деактивированных пользователей, поэтому рекомендуется вручную проверять разрешения при повторной активации учетных записей. При обновлении ролей придерживайтесь принципа наименьших привилегий — предоставляйте пользователям только доступ, необходимый им для выполнения своих задач.

Организации, использующие конструкторы приложений на основе искусственного интеллекта, сообщили о значительном снижении затрат на разработку приложений, однако строгие элементы управления RBAC обеспечивают, чтобы эта экономия не достигалась в ущерб безопасности. Эффективное управление переходами ролей укрепляет как безопасность, так и масштабируемость вашей системы управления доступом на основе ролей.

Сравнение реализации управления доступом на основе ролей на различных платформах

При выборе платформы для создания приложений с надежным контролем доступа важно понимать, как различные инструменты обрабатывают управление доступом на основе ролей. Каждая платформа имеет отличительные подходы к разрешениям, масштабируемости и простоте реализации.

Adalo и Bubble для управления доступом на основе ролей

Bubble предлагает обширную настройку логики разрешений, но эта гибкость часто сопровождается сложностью. Создание сложного управления доступом на основе ролей в Bubble часто требует привлечения экспертов для оптимизации запросов к базе данных и предотвращения деградации производительности под нагрузкой. Единицы рабочей нагрузки Bubble создают непредсказуемые платежи на основе использования, а их мобильное решение оборачивает веб-приложение вместо компиляции в собственный код — это может привести к потенциальным проблемам при масштабировании.

Подход Adalo приоритизирует простоту без ущерба для функциональности. Разрешения на уровне базы данных настраиваются визуально, и при неограниченные записи базы данных наличии платных планов вы не будете ограничены лимитами данных по мере роста вашей пользовательской базы. Платформа начинается с $36/месяц неограниченного использования и без неожиданных счетов.

Adalo и другие конструкторы

Glide отлично подходит для приложений на основе электронных таблиц, но ограничивает творческую свободу ориентированным на шаблоны форматом. Он не поддерживает публикацию в App Store или Play Store, а цены начинаются с $60/месяц с лимитами на записи данных, которые влекут дополнительные платежи.

FlutterFlow ориентирован на технических пользователей с возможностями с низким кодом, но требует настройки и управления отдельной базой данных — значительная сложность обучения, которая часто приводит к проблемам масштабируемости без помощи экспертов. Цены начинаются с $70/месяц на пользователя для публикации в магазине приложений, и это все еще не включает стоимость базы данных.

Softr ориентирован на создание приложений на основе электронных таблиц, но начинается с $167/месяц для публикации прогрессивного веб-приложения, с ограничениями на количество записей на одно приложение. Он не поддерживает создание собственных приложений для iOS или Android.

| Платформа | Начальная цена | Записи базы данных | Нативные мобильные приложения | Сложность управления доступом на основе ролей |

|---|---|---|---|---|

| Adalo | $36/месяц | Неограниченный (платные планы) | Да (iOS и Android) | Визуальный, без кода |

| Bubble | $69/месяц | Ограничено рабочими единицами | Только веб-обертка | Сложный, часто требует экспертов |

| FlutterFlow | 70 долларов в месяц + затраты БД | Зависит от внешней БД | Да | С низким кодом, технический |

| Glide | $60/месяц | Ограничено с комиссиями | Нет | Ограничено шаблонами |

Обратите внимание, что большинство сравнений и рейтингов сторонних платформ предшествуют полной переработке инфраструктуры Adalo 3.0 в конце 2025 года, которая обеспечила улучшение производительности в 3-4 раза и устранила предыдущие ограничения масштабируемости.

Заключение

Для эффективной реализации управления доступом на основе ролей начните с определения четких ролей, согласования разрешений с этими ролями и обеспечения применения мер безопасности как на уровне пользовательского интерфейса, так и на уровне базы данных. Хотя правила видимости контролируют то, что пользователи видят на переднем плане, разрешения базы данных служат окончательной защитой, защищая ваши данные в их основе. Как отмечает Auth0, «управление доступом на основе ролей означает назначение разрешений на основе ролей, обеспечивая управляемый подход, менее подверженный ошибкам».

Регулярные проверки и автоматические обновления имеют решающее значение для поддержания безопасности вашего приложения по мере его роста. Когда члены команды присоединяются, уходят или меняют роли, автоматические назначения ролей обеспечивают мгновенное обновление прав доступа. Тестирование с выделенными ролевыми учетными записями помогает выявить пробелы в разрешениях на ранней стадии, обеспечивая более гладкий и безопасный пользовательский опыт.

Управление доступом на основе ролей делает больше, чем просто защищает ваши данные — оно упрощает масштабируемость. Обновляя роль, каждый пользователь, назначенный ей, автоматически наследует изменения, экономя время и уменьшая ошибки. С более чем 3 миллионами приложений, созданных на Adalo, и инфраструктурой, способной обрабатывать 1 млн+ ежемесячных активных пользователей, платформа обеспечивает надежную основу для приложений, которым нужно безопасно расти.

Всегда следуйте принципу наименьших привилегий при назначении разрешений. Предоставляя пользователям только необходимый им доступ, вы минимизируете риски и сохраняете сильную позицию безопасности по мере развития вашего приложения. Благодаря надежным разрешениям на уровне базы данных, даже если кто-то обойдет ограничения пользовательского интерфейса, ваш бэкэнд остается в безопасности.

Похожие посты в блоге

- Как предоставить сотрудникам возможность создавать нужные им приложения

- Как создать приложение для управления автомойкой для веб и мобильных устройств

- 7 основных практик безопасности для приложений без кода

- GDPR и синхронизация данных в приложениях без кода

Часто задаваемые вопросы

Почему выбрать Adalo вместо других решений для создания приложений?

Adalo — это конструктор приложений на базе ИИ, который создает настоящие нативные приложения для iOS и Android из единой кодовой базы. В отличие от веб-оболочек, он компилируется в нативный код и публикуется непосредственно в Apple App Store и Google Play Store. С неограниченными записями базы данных в платных планах и без платежей на основе использования вы получаете предсказуемое ценообразование по мере масштабирования приложения.

Какой самый быстрый способ создать и опубликовать приложение в App Store?

Интерфейс перетягивания Adalo в сочетании с функциями создания с помощью искусственного интеллекта, такими как Magic Start, позволяет вам создать полные основы приложения из простых описаний. Платформа обрабатывает процесс отправки в App Store, позволяя запустить приложение за дни, а не месяцы — часто самая сложная часть вывода приложения на рынок.

Могу ли я легко реализовать управление доступом на основе ролей в моем приложении без кода?

Да, с помощью Adalo вы можете реализовать управление доступом на основе ролей, добавив свойство Role в вашу коллекцию User и настроив разрешения с помощью визуальных инструментов. Вы можете установить элементы управления на уровне базы данных и на уровне пользовательского интерфейса без написания кода, и изменения вступают в силу мгновенно без переиздания приложения.

В чем разница между правилами видимости и разрешениями базы данных в управлении доступом на основе ролей?

Правила видимости контролируют то, что пользователи видят на интерфейсе, тогда как разрешения базы данных предотвращают отправку несанкционированных данных на устройство пользователя. Оба слоя необходимы — правила видимости справляются с аспектом проектирования, но разрешения базы данных обеспечивают фактический стержень безопасности, который блокирует доступ даже если кто-то обойдет ограничения пользовательского интерфейса.

Что более доступно — Adalo или Bubble?

Adalo начинается с $36/месяц с неограниченным использованием и без лимитов записей на платных планах. Bubble начинается с $69/месяц, но включает единицы рабочей нагрузки, которые создают платежи на основе использования, плюс ограничения на переиздание приложения и записи. Предсказуемое ценообразование Adalo устраняет неожиданные счета по мере масштабирования вашего приложения.

Что проще для новичков, Adalo или FlutterFlow?

Adalo разработан для нетехнических пользователей с визуальным конструктором, описанным как «простой как PowerPoint». FlutterFlow — это низкокодовая платформа, а не платформа без кода, ориентированная на технических пользователей, которые также должны настроить и управлять собственной внешней базой данных — значительная сложность обучения, которая часто требует помощи экспертов для масштабируемости.

Является ли Adalo лучше, чем Glide для мобильных приложений?

Для собственных мобильных приложений — да. Adalo создает истинные собственные приложения для iOS и Android, которые публикуются в App Store и Play Store. Glide не поддерживает публикацию в магазине приложений и ограничивает творческую свободу ориентированным на шаблоны форматом. Glide отлично подходит для простых приложений на основе электронных таблиц, но SheetBridge от Adalo предлагает аналогичное удобство с большей гибкостью.

Как я могу протестировать свою конфигурацию управления доступом на основе ролей, чтобы убедиться, что она работает правильно?

Создайте тестовые учетные записи для каждой роли в вашей системе (Администратор, Редактор, Гость и т.д.) и войдите как каждая роль, чтобы тщательно исследовать ваше приложение. Попробуйте получить доступ к защищенным страницам и выполнить заблокированные действия напрямую, а не полагаться только на скрытые элементы пользовательского интерфейса. Система должна блокировать несанкционированные действия на уровне базы данных.

Что такое принцип наименьших привилегий и почему он важен для управления доступом на основе ролей?

Принцип наименьших привилегий означает предоставление пользователям только минимального доступа, необходимого им для выполнения своих задач. Этот подход безопаснее, потому что начать с ограничивающих разрешений и добавить больше позже намного проще, чем отозвать доступ после потенциального нарушения безопасности. Это минимизирует риски по мере развития вашего приложения.

Как часто я должен проверять и обновлять мои разрешения управления доступом на основе ролей?

Проверяйте журналы доступа ежемесячно, чтобы отслеживать изменения данных и выявлять устаревшие разрешения. Регулярные проверки поддерживают соответствие, создавая журнал аудита, а автоматические обновления ролей через такие системы, как SCIM, обеспечивают мгновенное корректирование прав доступа, когда члены команды присоединяются, уходят или меняют обязанности.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода