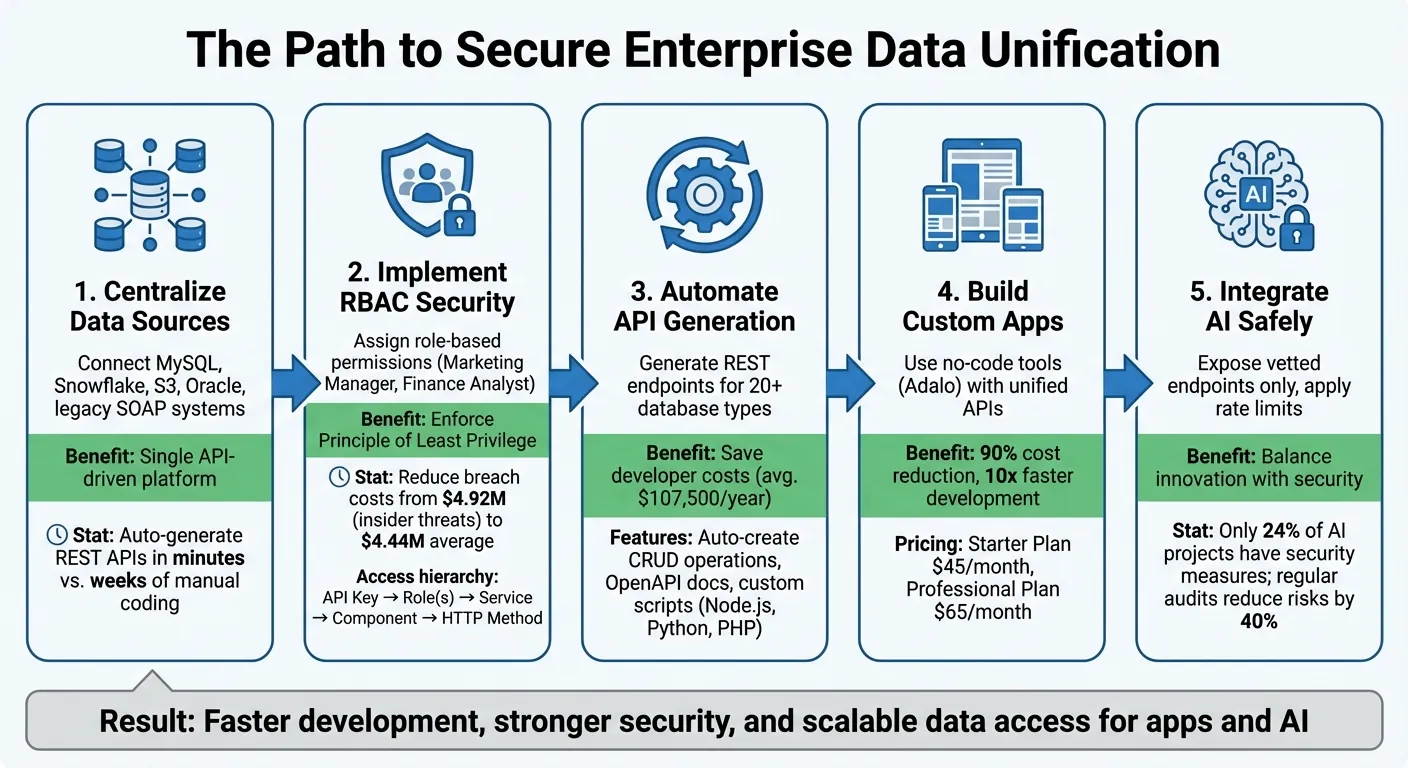

Объединение корпоративных служб может сэкономить время, снизить риски безопасности и оптимизировать интеграцию приложений и ИИ. Централизуя системы, такие как MySQL, Snowflakeили S3 на единую платформу на основе API, вы устраняете неэффективность разрозненных данных. Добавьте управление доступом на основе ролей (RBAC), чтобы обеспечить безопасный доступ на основе разрешений для пользователей, приложений и инструментов ИИ. Результат? Более быстрое разработка, более надежная безопасность и более доступные данные для пользовательских приложений и ИИ.

Платформы, такие как Adalo, конструктор приложений без кода для веб-приложений на основе баз данных и нативных приложений iOS и Android — одна версия для всех трех платформ, опубликованная в Apple App Store и Google Play, облегчают использование этих унифицированных систем. Подключаясь к централизованным API, команды могут создавать пользовательские приложения, которые получают доступ к живым корпоративным данным без написания сложного кода на стороне сервера.

Ключевые выводы:

- Централизованная платформа API: Подключите все источники данных через единый защищенный слой.

- RBAC: Управляйте ролями и разрешениями пользователей для обеспечения безопасности данных.

- Автоматизированное создание API: Создавайте API для баз данных за считанные минуты, экономя время и затраты.

- Пользовательские приложения: Используйте лучшие инструменты без кода такими как Adalo для быстрого создания приложений с живыми данными.

- Интеграция ИИ: Безопасно предоставляйте данные инструментам ИИ со строгим контролем доступа.

Такой подход упрощает операции, повышает безопасность и поддерживает масштабируемость, облегчая компаниям инновации при защите конфиденциальной информации.

5-этапный процесс объединения корпоративных служб с RBAC и безопасной интеграцией API

Управление доступом на основе ролей (RBAC): умный способ защиты доступа

sbb-itb-d4116c7

Создание централизованной архитектуры корпоративных служб

Объединение разрозненных источников данных — таких как MySQL, Oracle, SQL Server, S3/SFTP и даже более старые системы на основе SOAP — в единую согласованную платформу — нелегкая задача. Цель? Создать экосистему на основе API где каждая система взаимодействует бесперебойно, независимо от того, насколько она устарела или уникально разработана. Такой подход не только упрощает интеграцию, но и делает текущее обслуживание намного проще.

В основе этой системы лежит архитектура REST. Каждый ресурс привязан к URL, а стандартные методы HTTP, такие как GET, POST, PUT и DELETE, определяют способ взаимодействия с ними. Эта согласованная структура снижает путаницу и гарантирует, что несколько команд могут работать с одними и теми же системами без конфликтов. Вместо того, чтобы тратить недели на написание пользовательского кода на стороне сервера, инструменты, такие как DreamFactory могут создать полнофункциональные REST API за считанные минуты. Эти платформы автоматически создают конечные точки для операций CRUD, хранимых процедур и управления базами данных, экономя время и усилия.

Проектирование экосистемы на основе API

Подход, ориентированный на API, приоритизирует API как основной способ доступа к данным, устраняя разрыв между устаревшими и современными системами. С архитектурой без состояниякаждый запрос содержит всю необходимую информацию, упрощая такие задачи, как распределение нагрузки, и позволяя горизонтальное масштабирование без беспокойства об управлении сеансами.

Даже более старые системы могут войти в современную эру без полного переделки. Например, более старые сервисы SOAP можно завернуть в интерфейс REST, сделав их доступными через автоматически создаваемые конечные точки [9, 11]. Аналогично, удаленные соединители HTTP могут действовать как прокси для сторонних или устаревших API, маршрутизируя их через центральный шлюз для упрощения управления и безопасности. Такой подход гарантирует, что все системы, независимо от их источника, могут эффективно работать вместе.

Использование автоматизированного создания API

Ручное создание API может быть дорогостоящей работой. При средней зарплате разработчика программного обеспечения около 107 500 долларов в год автоматизация создания API становится умным финансовым решением. Платформы, такие как DreamFactory, упрощают этот процесс, создавая REST API более чем для 20 типов баз данных, включая SQL Server, PostgreSQLи облачные решения, такие как Snowflake.

Процесс прямолинейный: предоставьте учетные данные вашей базы данных, и платформа автоматически создает конечные точки REST. При этом она создает документацию OpenAPI (Swagger), предоставляя разработчикам инструменты для интерактивного тестирования без написания какого-либо кода на стороне клиента. Для более продвинутых требований вы можете добавить пользовательскую бизнес-логику, используя серверный скриптинг с Node.js, Python или PHP. Эти скрипты могут проверять данные, преобразовывать устаревшие структуры или запускать рабочие процессы — все это без изменения исходного источника данных. Эта автоматизация закладывает основу для системы, которая является одновременно эффективной и масштабируемой.

Обеспечение масштабируемости и производительности

Чтобы удовлетворить растущий спрос, важны умная архитектура и тщательная оптимизация. Архитектура n-уровневая разделяет уровни представления, логики и данных, позволяя каждому масштабироваться независимо по мере необходимости. Для горизонтального масштабирования вы можете развертывать несколько экземпляров шлюза API за балансировщиком нагрузки, используя Docker контейнеры, управляемые Kubernetes для гладкой оркестрации.

Улучшение производительности достигается несколькими методами. Пулирование соединений помогает управлять несколькими соединениями с базой данных, избегая перегрузки ресурсов. Кэширование определений сервисов снижает ненужные запросы к базе данных, а заголовки управления кэшем HTTP позволяют промежуточным системам обслуживать данные без повторного запроса к исходному серверу. Для защиты внутренних систем от скачков трафика можно реализовать ограничение частоты и регулирование. Для безопасной и масштабируемой аутентификации веб-токены JSON (JWT) исключают необходимость в хранилище сеансов на стороне сервера, облегчая масштабирование на несколько серверов.

При интеграции устаревшей базы данных рекомендуется начать с осторожностью. Например, создание роли только для чтения (GET) гарантирует, что производственные данные остаются в безопасности во время тестирования. Этот шаг позволяет проверить интеграцию без риска непредвиденных изменений.

«Архитектура является n-уровневой, поэтому вы можете масштабировать и защищать уровни представления, логики и данных отдельно».

- Spencer Nguyen, модератор контента в DreamFactory

Реализация управления доступом на основе ролей (RBAC) для безопасной федерации

После того как единая архитектура API установлена, следующий шаг — контроль доступа. Без надлежащих мер защиты даже самая хорошо разработанная система может стать угрозой безопасности. Управление доступом на основе ролей (RBAC) предлагает структурированный способ гарантировать, что пользователи, приложения и инструменты ИИ получают доступ только к данным, на которые они имеют право.

Основы RBAC

RBAC — это модель авторизации, которая назначает разрешения на основе ролей, а не отдельных пользователей. Вместо того, чтобы управлять разрешениями для каждого пользователя, вы создаете роли — такие как «Менеджер маркетинга» или «Аналитик финансов» — а затем назначаете пользователей этим ролям. Такой подход намного проще в управлении, особенно по мере роста вашей организации.

Национальный институт стандартов и технологий (NIST) определяет три ключевых правила для RBAC:

- Назначение роли: пользователь может получить доступ к разрешениям только если ему назначена роль.

- Авторизация роли: активная роль пользователя должна быть авторизована для него.

- Авторизация разрешений: разрешения доступны только при условии авторизации для роли пользователя.

Эти правила обеспечивают соблюдение принципа минимальных привилегий (PoLP), который ограничивает доступ только необходимым для работы пользователя. Это минимизирует потенциальный ущерб при взломе, сокращая масштаб — или «радиус поражения» — скомпрометированных учетных записей.

Утечки данных, вызванные злоумышленниками изнутри организации, являются особенно дорогостоящими и в среднем обходятся в $4,92 млн за инцидент, по сравнению с общей средней стоимостью взлома в $4,44 млн. Тревожно, что только 24% текущих проектов генеративного ИИ включают меры по обеспечению безопасности своих инициатив.

Модель RBAC

Core (Flat) RBAC Базовое сопоставление ролей и разрешений

Иерархический RBAC Роли наследуют разрешения от подролей

Constrained RBAC Обеспечивает разделение обязанностей (SoD)

Symmetric RBAC Расширенная видимость и сопоставление разрешений

Эти модели RBAC составляют основу безопасного управления API.

Защита API с помощью RBAC

RBAC играет важную роль в защите API, определяя четкие иерархии ролей и разрешений. При федерировании сервисов через API, RBAC связывает пользователей, приложения и REST API сервисы в согласованную структуру управления. Доступ структурирован иерархически: API Key → роль(и) → сервис → компонент → метод HTTP. После аутентификации пользователи получают JSON Web Token (JWT), который содержит определенные RBAC разрешения для последующих вызовов API.

С помощью гранулярных элементов управления роли можно ограничить конкретными компонентами, такими как одна таблица базы данных (_table/employees/*) или определенная папка хранилища. Вы также можете определить, какие методы HTTP разрешены, используя маски команд. Например, роль «только для чтения» может разрешить только запросы GET (значение маски: 1), тогда как роль «ввод данных» может разрешить как GET, так и POST (значение маски: 3), но заблокировать DELETE.

Для организаций, использующих решения единого входа (SSO) такие как Active Directory, Oktaили SAML 2.0, RBAC может автоматизировать назначение ролей на основе существующих групп идентификации. Это означает, что когда кто-то меняет роль или отдел, их разрешения API автоматически обновляются — без необходимости ручного вмешательства.

Снижение рисков с помощью гранулярных разрешений

Эффективные настройки RBAC выходят за рамки базовых назначений ролей и включают гранулярность уровня компонентов и контроль доступа на уровне записей. Например, фильтры на стороне сервера могут обеспечивать соблюдение правил типа «поле-оператор-значение», ограничивая видимость данных конкретными записями — такие как разрешение пользователям видеть только созданные ими записи.

«RBAC ограничивает доступ пользователя до минимальных уровней, необходимых для выполнения работы. Это помогает организациям внедрять лучшие практики безопасности, такие как принцип минимальных привилегий (PoLP), который снижает риск утечек и потери данных».

Неправильно настроенные разрешения являются ведущей причиной инцидентов безопасности и способствуют 22% взломов, тогда как внутренние пользователи составляют 65% взломов. Регулярные проверки доступа могут снизить риски безопасности на 40%. Чтобы соответствовать стандартам соответствия, таким как GDPR, HIPAA и PCI DSS, журналы аудита должны фиксировать детали, такие как идентификаторы пользователей, временные метки, доступные конечные точки API, IP-адреса и коды состояния HTTP.

Практический совет по интеграции унаследованных баз данных — начать с роли только GET во время тестирования. Это гарантирует, что данные производства остаются защищенными при проверке интеграции. Разрешения могут быть постепенно расширены по мере роста уверенности. Аналогично, выдача уникальных ключей API для каждого приложения или сервиса — каждый связанный с определенными ролями — помогает ограничить потенциальные взломы.

Построение пользовательских приложений с унифицированными данными

Пользовательские приложения теперь могут получать доступ к корпоративным данным в реальном времени через безопасные унифицированные API. Это исключает задержки, вызванные узкими местами в ИТ или перестройкой инфраструктуры, предоставляя командам мгновенный доступ к необходимой информации.

Подключение приложений к унифицированным API

Функция External Collections компании Adalo позволяет подключать пользовательские приложения к унифицированным REST API, обеспечивая операции создания, чтения, обновления и удаления (CRUD) в реальном времени — без написания кода. Установка этих соединений включает предоставление базового URL API, безопасных заголовков HTTP (например X-DreamFactory-API-Key) и точное сопоставление ключей JSON.

В 2026 году DreamFactory выпустила техническое руководство, демонстрирующее создание мобильного корпоративного справочника с использованием образца базы данных MySQL «Employees». Эта база данных содержит шесть таблиц и приблизительно четыре миллиона записей. Руководство продемонстрировало создание REST API для базы данных, настройку роли только для чтения с контролем доступа на основе ролей (RBAC) и подключение API к Adalo с помощью X-DreamFactory-API-Key заголовка. Используя компоненты Simple List и Magic Text от Adalo, профили сотрудников в реальном времени отображались как на устройствах iOS, так и на Android.

При настройке подключения важно согласовать «Results Key» со структурой ответа вашего API. Например, если API возвращает данные под ключом resource , настройте вашу платформу без кода соответствующим образом. После того как подключение API защищено, разработки приложений без кода может дополнительно упростить процесс.

Без кода для быстрой разработки

Ada, конструктор искусственного интеллекта Adalo, позволяет вам описать то, что вы хотите, и генерирует ваше приложение. Magic Start создает полные основы приложения из описания, а Magic Add добавляет функции на естественном языке.

Унифицированные API в сочетании с платформами без кода позволяют командам создавать интерактивные интерфейсы за считанные минуты, используя инструменты с перетаскиванием. Этот подход может снизить затраты на разработку на 90% и ускорить процесс в 10 раз по сравнению с традиционными методами программирования. AI Builder от Adalo повышает эту эффективность, позволяя создавать и редактировать приложения с помощью команд на естественном языке. Например, Magic Start создает полный каркас приложения на основе простого описания, тогда как Magic Add позволяет реализовать новые функции, описав их обычным языком.

Функция Magic Text от Adalo также упрощает интеграцию данных благодаря динамическому сопоставлению полей, таких как first_name или last_name из унифицированных API непосредственно в компоненты приложения. Это гарантирует, что ваше приложение отражает живые, точные данные из корпоративных систем без ручного ввода или сложного программирования, упрощая адаптацию по мере изменения потребностей бизнеса.

Публикация кроссплатформенных приложений

С унифицированными API и инструментами без кода развертывание приложений в Интернете, iOS и Android становится простым. Модель Adalo «создай один раз, развертывай везде» позволяет одному подключению API питать приложения на нескольких платформах без необходимости в отдельных кодовых базах.

Adalo упрощает процесс публикации с помощью надежной инфраструктуры, способной обрабатывать миллионы ежедневных запросов и обеспечивающей 99%+ время безотказной работы. Приложения можно отправлять непосредственно в Apple App Store и Google Play. Собственная публикация требует специфичных для платформы ресурсов и членства разработчика, с временем утверждения, обычно колеблющимся от 1–3 дней на Google Play и 2–7 дней на Apple App Store.

План Adalo Starter, стоимостью $36/месяц (или $36/месяц при годовом платеже), поддерживает публикацию собственных приложений. Для продвинутых интеграций API и пользовательских действий доступен план Professional по цене $36/месяц (или $52/месяц при годовом платеже). Дополнительные расходы включают членство ($99 в год) для iOS и аккаунт ($99/год) и единовременный сбор за регистрацию ($25 одноразовая плата) для Android. Как только эти аккаунты будут связаны, Adalo упростит процесс отправки, позволяя вам опубликовать то же самое приложение, которое вы тестировали, непосредственно в в размере $25. Этот подход предлагает бюджетную альтернативу традиционной разработке при предоставлении гибкости для одновременного обновления приложений на всех платформах.

Безопасное раскрытие корпоративных сервисов инструментам искусственного интеллекта

При интеграции инструментов искусственного интеллекта в корпоративные системы, главная задача — обеспечить безопасность данных при использовании трансформирующего потенциала искусственного интеллекта.

Балансирование инноваций на основе ИИ и безопасности

Искусственный интеллект произвел революцию в корпоративной деятельности, но он также вводит новые уязвимости. Тревожно, что только 24% проектов на основе генеративного ИИ включают надлежащие меры безопасности. Ставки высоки, средняя стоимость утечки данных превышает $4,45 миллиона.

Основная проблема состоит в нахождении надлежащего баланса: предоставить ИИ достаточный доступ для эффективного выполнения его задач без компрометации конфиденциальных данных. Неправильное управление этим балансом является ведущей причиной отказа в одной трети проектов на основе ИИ. Команды часто ошибаются либо путем чрезмерного ограничения доступа, что снижает функциональность ИИ, либо путем чрезмерного раскрытия данных, что создает брешь в безопасности. Решение? Относитесь к системам ИИ как к любому ненадежному внешнему клиенту, применяя строгую аутентификацию и управление доступом.

«Относитесь к ИИ как к любому внешнему, ненадежному клиенту. Каждое действие должно быть аутентифицировано, авторизовано и зафиксировано в журнале.» - Kevin McGahey, руководитель продукта в DreamFactory

Для минимизации рисков надежное управление доступом на основе ролей (RBAC) необходимо для эффективного управления доступом ИИ.

Использование RBAC для управления доступом ИИ

RBAC гарантирует, что инструменты ИИ получают доступ только к необходимым им данным — ничему больше. Вместо предоставления неограниченного доступа к базе данных вы назначаете определенные роли, адаптированные к функции ИИ. Например, ИИ для обслуживания клиентов может иметь доступ только для чтения к профилям клиентов и истории заказов, но без доступа к финансовым или кадровым записям.

Этот подход соответствует принципу наименьших привилегий, который ограничивает доступ только необходимыми таблицами, полями или строками. Например, ИИ, анализирующий тренды продаж, не нуждается в именах клиентов или деталях платежа; анонимных или замаскированных данных достаточно при сохранении конфиденциальности.

RBAC также устраняет человеческую ошибку, которая вызывает 22% утечек данных. Стандартизируя правила доступа, это снижает вероятность неправильно настроенных разрешений. Обычные аудиты — например, ежеквартальные — могут дополнительно снизить риски, предотвращая «дрейф разрешений», когда системы ИИ сохраняют доступ, который им больше не требуется. Эти проверки могут снизить риски безопасности на целых 40%.

Примеры интеграции ИИ

Контролируемый доступ не ограничивается RBAC — он распространяется на то, как ИИ взаимодействует с вашими системами. Используя шлюзы API, вы можете раскрыть инструментам ИИ только проверенные конечные точки. Например, вместо того чтобы позволить помощнику ИИ выполнять необработанные SQL-запросы, вы можете предоставить параметризованные REST API. Конечная точка, подобная /sales/monthly-summary может возвращать агрегированные данные, избегая раскрытия необработанных деталей транзакций.

Дополнительные меры защиты включают автоматические выключатели для остановки чрезмерных или циклических запросов ИИ. Ограничения скорости и ограничения размера ответа предотвращают перегрузку инфраструктуры. Соответствие требованиям — еще один критический фактор — ведение журналов аудита с ID пользователя, временными метками и деталями полезной нагрузки обеспечивает соответствие нормативным актам, таким как GDPR, HIPAA и SOC 2.

ИИ также может играть роль в защите самого себя. Системы управления доступом на основе ИИ контролируют аномалии, такие как необычные передачи данных или попытки доступа в нерабочее время. Такой упреждающий контроль может снизить инциденты безопасности на столько же, сколько от 60% до 80%, создавая замкнутый цикл, в котором ИИ повышает общую безопасность, выявляя угрозы, которые ручные проверки могли бы упустить.

Обслуживание и масштабирование унифицированных систем

Создание унифицированной системы — это только начало. Поддержание ее бесперебойной работы по мере роста вашей организации требует тщательного контроля и стратегий умного масштабирования. Прочная основа является ключом к обеспечению долгосрочной надежности и масштабируемости.

Мониторинг и оптимизация

Тщательное наблюдение за производительностью системы имеет решающее значение для сохранения надежности. Для систем на базе API индексирование базы данных играет большую роль в ускорении обработки запросов, помогая механизму базы данных более эффективно находить данные. Сочетайте это с многоуровневыми инструментами кеширования, такими как Redis или Memcached, и вы можете значительно снизить нагрузку на базу данных и улучшить время ответа.

Например, введение кеширования базы данных на дроплет стоимостью $15 Digital Ocean сократило время ответа MySQL API с 2524 мс до всего 101 мс.

В распределенных системах балансировщики нагрузки необходимы. Они распределяют входящие запросы API по нескольким серверам, обеспечивая высокую доступность и предотвращая узкие места.

Различным заинтересованным сторонам нужны разные сведения из данных производительности. ИТ-команды приоритизируют стабильность системы и использование ресурсов, разработчики сосредоточены на метриках, связанных с производительностью и развертываниями, а менеджеры бизнеса беспокоятся о показателях успешности транзакций и уровнях обслуживания. Модель «Метрики как услуга» (MaaS), который использует централизованное хранилище данных временных рядов, гарантирует, что каждый получает четкое и унифицированное представление о состоянии системы без создания хранилищ данных.

Путем отслеживания мониторинга производительности вы можете собрать информацию, необходимую для более умных решений о масштабировании.

Масштабирование для роста

Масштабирование — это не просто добавление большего количества серверов — оно требует хорошо продуманной архитектуры. Управление доступом на основе ролей (RBAC) — отличный пример того, как структурированные системы могут масштабироваться эффективно. В отличие от списков управления доступом (ACL), которые становятся громоздкими при управлении разрешениями для тысяч пользователей, RBAC упрощает это путем назначения разрешений ролям, которые затем можно применять к большим группам пользователей.

«RBAC стал широко принятым стандартом на предприятиях, потому что он помогает реализовать принцип наименьших привилегий, при котором пользователи получают только необходимый им доступ, и он хорошо масштабируется по мере роста организаций.» - Aerospike

Для дополнительного упрощения разрешений иерархическое RBAC позволяет старшим ролям наследовать разрешения от младших, исключая повторяющиеся назначения в сложных настройках. Добавление меток ресурсов — таких как маркировка активов по регионам, командам или окружениям — позволяет вам динамически управлять разрешениями вместо опоры на ручные обновления.

Обычные аудиты ключевы для предотвращения «разрастания привилегий», когда пользователи накапливают ненужные разрешения с течением времени. Интеграция RBAC с инструментами управления идентификацией, такими как Okta, Azure AD или LDAP, обеспечивает, что когда сотрудники уходят, их доступ автоматически отзывается во всех системах.

«Если вы не можете с уверенностью ответить, у кого есть доступ к чему в вашей среде, вам будет сложно пройти аудиты.» - William Loy, Teleport

Варианты инфраструктуры корпоративного уровня

По мере роста вашей системы решения корпоративного уровня становятся необходимыми для сохранения как масштабируемости, так и безопасности. Функции, такие как единый вход (SSO), выделенная инфраструктура и сертификаты соответствия, часто требуются для регулируемых отраслей или высокозащищенных сред. Хотя общая инфраструктура работает для многих случаев использования, конкретные отрасли требуют большего контроля.

Adalo Blue отвечает на эти потребности, предлагая выделенную инфраструктуру, интеграцию SSO с поставщиками корпоративной идентификации и управление разрешениями продвинутого уровня, адаптированное к корпоративным политикам безопасности. Для организаций, имеющих дело с устаревшими системами, которым не хватает современных API, интеграция DreamFactory позволяет подключиться практически к любой базе данных или веб-сервису без необходимости полного пересмотра.

Документирование процессов масштабирования в четких стандартных операционных процедурах (SOP) для задач, таких как управление инцидентами, адаптация и техническое обслуживание, обеспечивает согласованность и доступность. Автоматизация повторяющихся задач, таких как ввод данных или создание отчетов, освобождает ресурсы для более стратегических инициатив.

Поддержание видимости показателей производительности критично. Тревожно, что 60% крупных предприятий не имеют этой видимости, что может напрямую повлиять на прибыль. Комбинируя надежный мониторинг, эффективные стратегии масштабирования и инфраструктуру корпоративного уровня, ваша унифицированная система может расти вместе с вашей организацией при сохранении производительности и безопасности.

Заключение: Будущее безопасной корпоративной инновации

Введение корпоративных сервисов в унифицированную систему способствует инновациям путем централизации доступа к данным через автоматизированное создание API, детальное управление доступом на основе ролей (RBAC) и платформы программного обеспечения без кода. Эта стратегия напрямую связана с предыдущими обсуждениями централизованной архитектуры и реализации RBAC, предлагая упрощенный подход к современным корпоративным потребностям.

Автоматическое создание API сокращает время разработки и упрощает управление сложными взаимосвязанными записями. Детализированные элементы управления доступом защищают конфиденциальные данные и поддерживают быструю разработку приложений, а встроенные меры безопасности обеспечивают согласованное управление доступом на всех платформах. Вместо того чтобы препятствовать прогрессу, безопасность становится основной силой, которая развивается вместе с вашим бизнесом.

Компании, которые будут процветать, это те, которые могут быстро инновировать без ущерба для безопасности. Модель, ориентированная на API, разделяет операции переднего и заднего плана, позволяя одновременно запускать приложения на мобильных устройствах, веб-платформах и платформах искусственного интеллекта. Корпоративные решения еще больше повышают эту гибкость, интегрируя старые системы и укрепляя безопасность.

Централизация, надежный контроль доступа на основе ролей и платформы без кода — это инструменты для создания безопасной, масштабируемой и гибкой системы, которая растет вместе с вашим бизнесом.

Похожие посты в блоге

- Разрешения на основе ролей для внутренних инструментов

- Лучшие практики для масштабируемых внутренних инструментов

- Как включить разработку приложений за корпоративным брандмауэром с использованием RBAC с унаследованными системами-источниками

- Создание приложения для сотрудников на основе AI и RBAC Построение маховика

Часто задаваемые вопросы

Как контроль доступа на основе ролей (RBAC) повышает безопасность при интеграции искусственного интеллекта с корпоративными системами?

Контроль доступа на основе ролей (RBAC) укрепляет безопасность, ограничивая доступ к конфиденциальным данным и функциям системы на основе предопределенных ролей пользователей. Этот подход гарантирует, что только авторизованные лица или системы могут выполнять конкретные задачи, снижая вероятность несанкционированного доступа.

Выравнивая разрешения с ответственностью каждой роли, RBAC помогает предотвратить как случайное, так и преднамеренное неправомерное использование ресурсов компании. Это структурированное управление доступом становится еще более критичным при внедрении искусственного интеллекта, так как оно защищает целостность данных и обеспечивает соблюдение протоколов безопасности.

Каковы преимущества использования централизованной платформы API для управления корпоративными данными?

Использование централизованной платформы API упрощает способ обработки и защиты корпоративных данных компаниями. Путем внедрения Управление доступом на основе ролей (RBAC)эти платформы гарантируют, что только пользователи с необходимыми разрешениями могут получать доступ к конфиденциальным данным. Такой целевой подход не только укрепляет безопасность, но и снижает риск несанкционированного доступа.

Объединение нескольких источников данных и API в одну систему сокращает сложность и потенциальные точки отказа. Это также значительно облегчает интеграцию с пользовательскими приложениями и инструментами искусственного интеллекта, позволяя безопасно обмениваться данными для инновационных приложений. Эти платформы упрощают рабочие процессы, автоматически создавая безопасные, хорошо документированные API, ускоряя разработку и помогая командам быстрее вывести продукты на рынок.

С встроенной поддержкой корпоративных систем аутентификации, таких как LDAP, Active Directory и OAuth, централизованные платформы API обеспечивают мощную безопасность и соответствие требованиям, масштабируясь без усилий, чтобы удовлетворить потребности предприятия. Они стали критически важным инструментом для современных компаний, стремящихся оставаться эффективными и защищенными.

Как инструменты без кода упрощают разработку приложений с безопасным, унифицированным доступом к данным?

Платформы без кода, такие как Adalo, упрощают разработку приложений, автоматизируя создание API и облегчая подключение к базам данных, таким как MySQL, PostgreSQL или SQL Server — без необходимости в кодировании на уровне сервера. Такой упрощенный подход позволяет разработчикам более эффективно создавать приложения, управляемые данными, выполняя операции CRUD непосредственно на внешних коллекциях без ненужной сложности.

Эти платформы также включают Управление доступом на основе ролей (RBAC), критическую функцию для управления безопасным и контролируемым доступом к данным. RBAC гарантирует, что разрешения правильно управляются при открытии унифицированных данных для пользовательских приложений или инструментов искусственного интеллекта, помогая поддерживать соответствие и безопасность. Автоматизируя управление API и делая приоритет безопасности данных, инструменты без кода освобождают разработчиков от необходимости сосредоточиться на создании функций, ускоряя процесс разработки приложений.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода