Защищено ли приложение, созданное на Adalo для платежей и данных пользователей? Да, но только если вы правильно настроите функции безопасности. Adalo — это конструктор приложений без кода для веб-приложений на основе баз данных и нативных приложений iOS и Android — одна версия на все три платформы, опубликованная в Apple App Store и Google Play. Платформа предоставляет защищенную инфраструктуру, но как создатель приложения вы должны управлять аутентификацией, разрешениями и настройками конфиденциальности. Вот что вам нужно знать:

- Платежи: Adalo интегрируется с Stripe для безопасной обработки платежей, соответствуя стандартам PCI DSS . Данные платежей никогда не попадают на серверы Adalo.

- Данные пользователей: данные зашифрованы как при передаче (TLS/HTTPS), так и в покое (стандарты AES). Пароли пользователей хешируются с помощью bcrypt для дополнительной защиты.

- Соответствие App Store: приложения проходят проверки безопасности Apple и Google перед публикацией. Требуются политики конфиденциальности и раскрытие информации о сборе данных.

- Аутентификация: система на основе токенов с ограничением срока действия 20 дней ограничивает риски сеанса. Разрешения на уровне базы данных обеспечивают контроль доступа к данным.

- Законы о конфиденциальности: Adalo поддерживает GDPR и соответствие CCPA путем включения механизмов согласия пользователя, экспорта данных и функций удаления.

Итоговая информация: инструменты Adalo помогут вам создавать защищенные приложения, но безопасность вашего приложения зависит от того, насколько хорошо вы реализуете эти функции. Следуйте лучшим практикам, проведите тщательное тестирование и оставайтесь в соответствии с законами о конфиденциальности и рекомендациями магазина приложений.

Как реализовать OTP в вашем Adalo приложении для проверки электронной почты

Инфраструктура безопасности Adalo

Инфраструктура безопасности Adalo начинается с размещенного бэкенда, который обрабатывает хранение данных, аутентификацию и запросы API. Эта установка исключает необходимость для разработчиков управлять отдельными серверами. Построенная на модульной инфраструктуре, поддерживающей более 1 миллионом активных пользователей в месяц, платформа приоритизирует производительность при изоляции данных вашего приложения, снижая риск перекрестного загрязнения. С 20 млн+ ежедневных запросов и 99%+ доступностьэта архитектура обеспечивает надежность корпоративного уровня для приложений любого размера.

Безопасность размещенного бэкенда

Когда вы создаете приложение на Adalo, оно напрямую подключается к серверам Adalo для хранения и доступа к данным. Эта размещенная система избавляет от хлопот по управлению собственной базой данных, но требует от разработчиков раскрывать практику сбора данных при подготовке объявления вашего приложения в магазине. Как указано Adalo, разработчики должны сообщать о сборе идентификаторов пользователей, данных о взаимодействии с продуктом и диагностических данных, потому что они обрабатываются через бэкенд Adalo.

Adalo строго обрабатывает «Контент клиента» — данные, созданные вашими пользователями — в соответствии с вашими инструкциями. Эти отношения регулируются соглашениями об обработке данных, которые четко определяют Adalo как обработчик данных, а не контролер данных. Для повышения безопасности токены аутентификации автоматически истекают каждые 20 дней, требуя от пользователей повторного входа. Эта функция ограничивает риск перехвата сеанса, если токен когда-либо скомпрометирован.

Капитальный ремонт инфраструктуры Adalo 3.0, проведенный в конце 2025 года, внес значительные улучшения бэкенда. Модульная архитектура теперь автоматически масштабируется, поэтому ваши меры безопасности остаются согласованными независимо от того, есть ли у вас 100 пользователей или 1 миллион. Это устраняет общую проблему нарушения конфигураций безопасности по мере роста приложений.

Проверки безопасности App Store

Adalo также выигрывает от внешних проверок безопасности для нативных приложений. Когда вы публикуете приложения iOS и Android через Adalo, они проходят проверки безопасности Apple и Google перед тем, как стать доступными для пользователей. Эти проверки гарантируют, что бэкенд Adalo и внутренние меры безопасности соответствуют стандартам, специфичным для платформы, рекомендациям по конфиденциальности и протоколам обработки данных. Это добавляет дополнительный уровень защиты, который вы не получаете с веб-приложениями.

В отличие от конкурентов, которые предлагают только прогрессивные веб-приложения (PWA), Adalo компилируется в истинный нативный код iOS и Android. Это означает, что ваши приложения выигрывают от функций безопасности на уровне устройства, таких как Secure Enclave на iOS и Strongbox на Android. PWA, напротив, работают в песочницах браузера и не могут получить доступ к этим модулям аппаратной безопасности.

Apple отошла от двухфакторной аутентификации на основе SMS для учетных записей разработчиков, отдав приоритет доверенным устройствам и ключам безопасности для повышенной защиты учетной записи. Рабочий процесс публикации Adalo соответствует этим требованиям, направляя вас через конфигурации безопасности, необходимые для успешной отправки в магазин приложений.

Стандарты шифрования данных

Защищенный бэкенд Adalo в сочетании с тщательными проверками магазина приложений гарантирует, что ваше приложение остается хорошо защищенным от несанкционированного доступа. Ключевой слой этой защиты — шифрование данных, которое защищает информацию как при передаче, так и в покое. Как объясняет Джереми из Adalo: «Мы в настоящее время используем ведущее в отрасли шифрование для данных при передаче и в покое, и мы добавили слои безопасности для некоторых особо чувствительных данных, таких как кредитные карты (Stripe) и пароли (bcrypt)». Вот более подробный обзор того, как работают эти меры шифрования.

Шифрование TLS и HTTPS

Каждое соединение с вашим приложением использует HTTPS с шифрованием TLS. Это означает, что данные, передаваемые между устройством пользователя и бэкендом, зашифрованы, что делает практически невозможным для несанкционированных сторон перехватить конфиденциальную информацию. Adalo берет на себя подготовку и управление SSL-сертификатами для пользовательских доменов, поэтому нет необходимости в ручной настройке. Сертификаты включены во все платные планы начиная с $36/месяц, и HTTPS по умолчанию применяется ко всей платформе.

Разработчикам критически важно никогда не отключать проверку SSL-сертификатов в своих приложениях, так как это может привести к уязвимостям. Для нативных приложений созданных с помощью нативной компиляции Adalo, вы также можете использовать встроенные функции безопасности устройства, такие как Secure Enclave и Strongbox, чтобы добавить дополнительные уровни защиты для конфиденциальных данных, хранящихся локально.

Такой подход с нативной компиляцией отличает Adalo от платформ, таких как Glide или Softr, которые создают только веб-приложения или PWA. Нативные приложения могут хранить ключи шифрования в защищенных аппаратом хранилищах, в то время как веб-приложения должны полагаться на хранилище на основе браузера, которое более уязвимо для атак на основе JavaScript.

Шифрование сохраненных данных и резервные копии

Данные, сохраненные в базе данных Adalo, зашифрованы с использованием стандартов AES, что обеспечивает надежную защиту неподвижных данных. Пароли пользователей хешируются с помощью алгоритма bcrypt, что делает их крайне сложными для обратного преобразования, даже в случае несанкционированного доступа. Кроме того, информация о платежах никогда не обрабатывается и не хранится на серверах Adalo — Stripe обрабатывает все данные кредитных карт в соответствии со стандартами PCI DSS.

С тарифом Adalo в размере $36/месяц вы получаете неограниченное хранилище базы данных без ограничений по записям. Это означает, что вы можете хранить столько зашифрованных данных, сколько нужно вашему приложению, не беспокоясь об ограничениях или дополнительных сборах. Конкуренты, такие как Bubble, берут $69/месяц и по-прежнему используют рабочие единицы, которые могут непредсказуемо увеличить ваши расходы при увеличении операций базы данных.

Инфраструктура Adalo 3.0 поддерживает эти протоколы шифрования при поддержке приложений, масштабируемых для обработки миллионов активных пользователей в месяц. Безопасность вашего приложения растет вместе с базой пользователей без необходимости изменения конфигурации или аудитов безопасности на каждом этапе роста.

Аутентификация пользователя и управление доступом

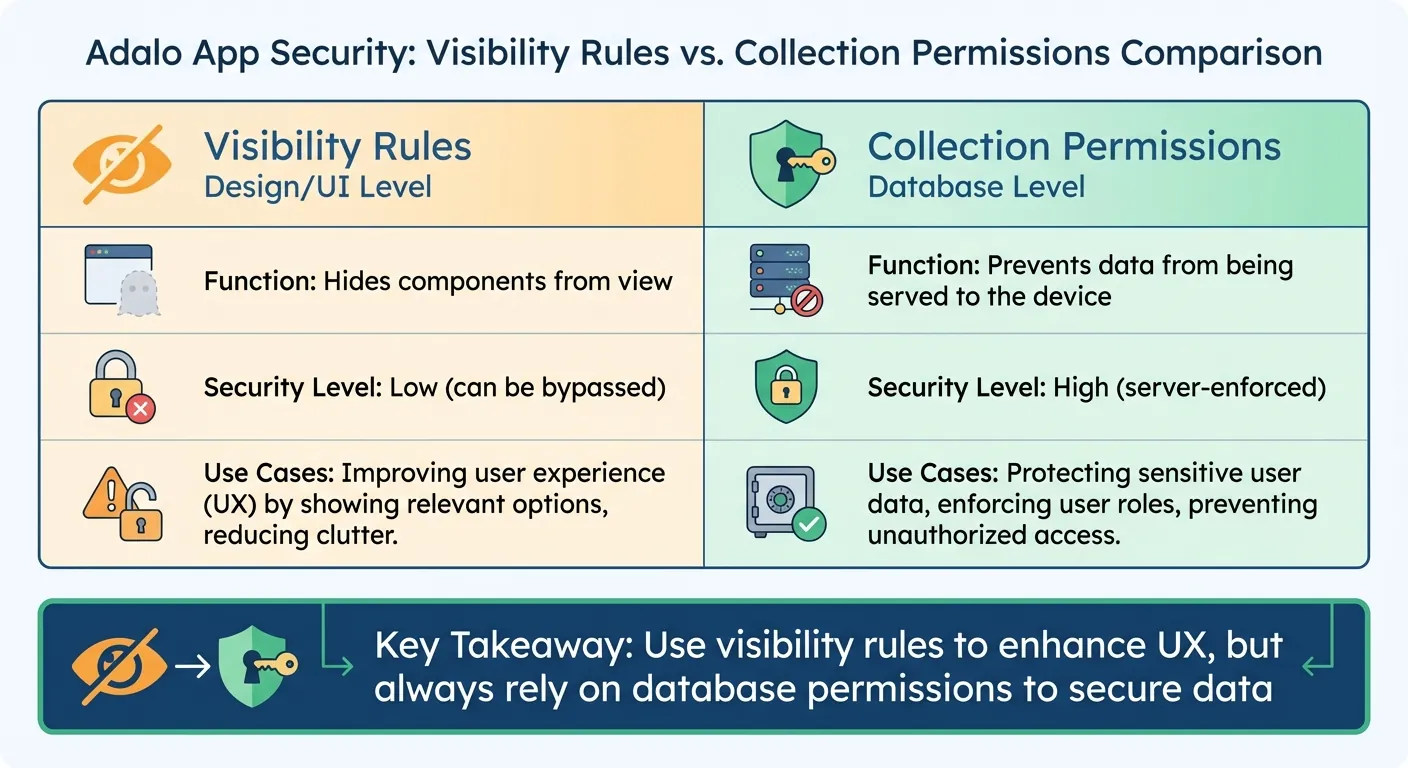

Правила видимости и разрешения коллекций в безопасности Adalo

Adalo использует безопасную систему на основе токенов для аутентификации пользователей, достигая баланса между простотой использования и надежной безопасностью. Эта система работает в тандеме с протоколами шифрования Adalo и защитой серверной части для защиты вашего приложения. Токены автоматически истекают через 20 дней, минимизируя риск перехвата сеанса. Кроме того, пользователи выходят из системы, если они входят на другое устройство или очищают кэш и файлы cookie браузера. Эти меры составляют основу подхода Adalo к аутентификации, более подробно описанного ниже.

Методы аутентификации

Adalo предлагает встроенную аутентификацию пользователя с безопасным управлением паролями. Пароли, хранящиеся в коллекции Users, полностью недоступны — даже для разработчика приложения. Обработка сеансов автоматизирована для всех типов приложений, обеспечивая безупречный опыт для пользователей как в веб, так и в iOS или Android.

Ada, конструктор искусственного интеллекта Adalo, позволяет вам описать то, что вы хотите, и генерирует ваше приложение. Magic Start создает полные основы приложения из описания, а Magic Add добавляет функции на естественном языке.

AI Builder может помочь вам быстро настроить потоки аутентификации. Используя Magic Add, вы можете описать необходимый вам опыт аутентификации — «добавьте экран входа с проверкой электронной почты» — и AI генерирует необходимые экраны, поля базы данных и логику. Это ускоряет разработку при соблюдении лучших практик безопасности, так как сгенерированный код следует установленным шаблонам аутентификации Adalo.

Для приложений, требующих дополнительной безопасности, вы можете реализовать проверку OTP (одноразовый пароль) для подтверждения электронной почты, как показано в видеоуроке выше. Это добавляет второй фактор к вашему потоку аутентификации без необходимости сложного пользовательского кода.

Настройка ролей пользователей и разрешений

Аутентификация выходит за рамки проверки пользователей — она также включает контроль доступа к конфиденциальным данным, например когда вы создаете портал клиента. Adalo реализует разрешения на уровне базы данных, которые обеспечивают более надежную безопасность, чем правила видимости на уровне пользовательского интерфейса. В то время как правила видимости могут скрывать элементы из пользовательского интерфейса, они не останавливают отправку данных на устройство. Чтобы действительно защитить данные вашего приложения, вы должны настроить разрешения коллекции, используя значок «Щит и ключ» в редакторе базы данных.

Для коллекции Users Adalo по умолчанию устанавливает разрешения для Email, Password и Full Name на «Только создатель записи». Вы также можете точно настроить доступ на уровне свойства, решая, кто может просматривать или редактировать определенные поля. Для других коллекций разрешения устанавливаются на уровне коллекции для таких действий, как Create, View, Update и Delete. Чтобы ограничить доступ к «Некоторым авторизованным пользователям», вам нужно установить связь между этой коллекцией и коллекцией Users (до двух уровней связей в глубину).

| Функция | Правила видимости | Разрешения коллекций |

|---|---|---|

| Уровень | Уровень дизайна/ПИ | Уровень базы данных |

| Функция | Скрывает компоненты из представления | Препятствует отправке данных на устройство |

| Уровень безопасности | Низкий (можно обойти) | Высокий (применяется на сервере) |

Важно согласовать правила видимости с разрешениями базы данных. Используйте правила видимости для улучшения пользовательского опыта, но всегда полагайтесь на разрешения базы данных для защиты ваших данных. Любые изменения в разрешениях вступают в силу немедленно, поэтому нет необходимости переиздавать приложение после обновлений.

Это немедленное распространение разрешений особенно ценно при инцидентах безопасности. Если вы обнаружите несанкционированный доступ, вы можете мгновенно отозвать разрешения на всех платформах — веб, iOS и Android — с одной панели управления. Конкуренты, которые требуют отдельных кодовых баз для каждой платформы, делают экстренные ответы на проблемы безопасности значительно более сложными.

Stripe Безопасность платежей

Интеграция Adalo со Stripe использует модель токенизации для защиты конфиденциальных данных платежей. Когда пользователи вводят данные своей карты через компонент Stripe от Adalo, эта информация отправляется непосредственно на серверы Stripe, полностью обходя серверную часть вашего приложения. Такая установка не только снижает риски безопасности, связанные с хранением необработанных номеров карт, но также облегчает ваши обязательства по соответствию. В сочетании с шифрованием Adalo и строгим контролем доступа этот подход обеспечивает защищенный процесс платежа.

Для проверки транзакций Adalo требует, чтобы пользователи вошли в систему, связывая каждый платеж с проверенной учетной записью. Это создает четкую аудиторскую запись для дополнительной прозрачности и безопасности. Подключение вашей учетной записи Stripe к Adalo простое и безопасное, используя поток в стиле OAuth «Подключиться со Stripe», который защищает конфиденциальные учетные данные, такие как ключи API.

Adalo также обеспечивает строгое разделение между тестовым и рабочим режимами, требуя различные секретные ключи и опубликованные ключи для каждой среды. Во время разработки вы можете использовать тестовые номера карт Stripe для имитации рабочих процессов платежей. Когда вы будете готовы к запуску, переход на реальные транзакции произойдет без проблем. Кроме того, Adalo обеспечивает соответствие политикам App Store, ограничивая Stripe платежами за физические товары или услуги на нативных приложениях iOS и Android. Для цифровых продуктов вы должны использовать компоненты In-App Purchase для соответствия руководящим принципам платформы.

Как Stripe обрабатывает данные платежей

Stripe выводит безопасность платежей на новый уровень, используя ведущие в отрасли практики. Как поставщик услуг PCI Level 1 — высшая сертификация в отрасли платежей — Stripe гарантирует, что данные карт защищены с использованием AES-256 шифрования. Ключи дешифрования хранятся на отдельных машинах, что добавляет дополнительный уровень безопасности. Используя компоненты Stripe Kit от Adalo, вы можете использовать эту инфраструктуру без необходимости создавать пользовательские поля платежей самостоятельно.

В базе данных Adalo хранятся только некритичные платежные реквизиты — такие как тип карты, последние четыре цифры и дата истечения. Эти данные не подпадают под требования PCI, что делает их безопасными для хранения. Stripe также отправляет "квитанцию по электронной почте" для каждой транзакции, которая служит основным идентификатором клиента в вашей панели управления Stripe и предоставляет пользователям автоматические подтверждения платежей.

С помощью неограниченное хранилище базы данныхвы можете вести полную историю транзакций без риска превышения лимита записей. Это критически важно для приложений платежей, которым нужно хранить квитанции, счета-фактуры и логи транзакций в целях соответствия нормативным требованиям и обслуживания клиентов. Платформы с ограничением количества записей вынуждают вас либо удалять исторические данные, либо платить премиум-цены за дополнительное хранилище.

стандартам PCI DSS Требования по соответствию нормативным требованиям

"Соответствие PCI — это общая ответственность, которая распространяется как на Stripe, так и на вашу компанию." - Stripe

Хотя Stripe покрывает основную часть требований PCI, у вас как разработчика приложения все еще есть определенные обязанности. Например, все платежные страницы должны использовать TLS 1.2 или более новую версию для защиты передачи данных. Системы Stripe автоматически блокируют запросы от более старых версий для обеспечения безопасности.

Кроме того, вы обязаны ежегодно заполнять анкету самооценки (SAQ) через панель управления Stripe. Благодаря токенизации ваше приложение соответствует требованиям низкого риска для SAQ. Если вы используете webhooks для подтверждения платежей, убедитесь, что ваши конечные точки защищены TLS для предотвращения перехвата данных.

Вот краткий обзор ключевых требований соответствия PCI DSS:

| Требование | Кто это обрабатывает | Реализация |

|---|---|---|

| Сертификация PCI уровня 1 | Stripe | Полностью управляется Stripe |

| Токенизация данных | Stripe + Adalo | Обрабатывается через модель токенизации Stripe |

| Шифрование TLS 1.2+ | Разработчик/платформа | Обеспечивается Adalo и Stripe |

| Ежегодное подтверждение (SAQ) | Разработчик | Завершается в панели управления Stripe |

| Аутентификация пользователя | Разработчик | Требует потока входа через Adalo |

Бесплатная версия является одной из самых щедрых: План Adalo за $36/месяц включает все необходимое для обработки платежей в соответствии с требованиями PCI — SSL-сертификаты, интеграцию Stripe и безопасную аутентификацию пользователей. Конкуренты часто требуют планов более высокого уровня для платежных функций или взимают дополнительную плату за SSL-сертификаты для пользовательских доменов.

Требования к соответствию App Store и конфиденциальности

Публикация вашего приложения Adalo означает соответствие строгим стандартам конфиденциальности и соответствия. Следование этим рекомендациям необходимо, чтобы избежать отклонения вашего приложения во время процесса отправки. Подход Adalo с единой кодовой базой упрощает соответствие, так как вам нужно только один раз настроить параметры конфиденциальности для iOS и Android.

Рекомендации по конфиденциальности Apple и Google

Apple и Google требуют, чтобы приложения включали URL политики конфиденциальности. Этот документ должен четко объяснять, какие данные собирает ваше приложение, как они используются и с кем они передаются.

Этикетки питания конфиденциальности Apple идут еще дальше. Вам нужно раскрыть все методы сбора данных непосредственно в . Это включает данные, собираемые Adalo, и любые сторонние сервисы, которые вы интегрировали. Для приложений Adalo это может включать детали, такие как App Store ConnectID пользователя Взаимодействие с продуктом, Диагностические данные, и используемые для функциональности приложения и аналитики. Обязательно проверьте документацию для любых инструментов третьих сторон, которые вы используете, чтобы убедиться в точности ваших раскрытий. Для приложений, ориентированных на iOS 14.5 или более новую версию, фреймворк Apple

App Tracking Transparency (ATT) требует получения явного разрешения пользователя перед его отслеживанием или доступом к идентификатору рекламы устройства (IDFA). Apple также запрещает использование отпечатков — методов, которые определяют пользователей на основе характеристик устройства. Если ваше приложение публикуется в

категории для детей , требуются дополнительные меры. Родительские шлюзы должны быть включены для внешних ссылок и покупок в приложении, а аналитика или объявления третьих сторон следует избегать полностью.: Apple и Google требуют URL политики конфиденциальности.

- Политика конфиденциальностиСогласие на отслеживание

- : Apple требует ATT для отслеживания, а Google полагается на стандартные разрешения.Adalo берет на себя сложный процесс отправки в app store, направляя вас через эти требования. Это часто самая сложная часть запуска мобильного приложения — навигация по сертификатам, профилям подготовки и рекомендациям магазина. Платформы, которые производят только веб-приложения или PWA, избегают этой сложности, но также теряют преимущества распространения в App Store и Play Store.

Соответствие нормативным требованиям

GDPR и соответствие CCPA Соответствие стандартам

Если ваше приложение доступно пользователям в Европейском союзе или Калифорнии, соответствие Общему регламенту о защите данных (GDPR) и Закону о конфиденциальности потребителей Калифорнии (CCPA) является обязательным. Эти законы дают пользователям контроль над своими личными данными, включая право доступа, удаления или экспорта.

Политика конфиденциальности Adalo уже признает определенные права жителей Калифорнии, такие как возможность запросить информацию о данных, общих в целях маркетинга. Чтобы соответствовать этим стандартам, убедитесь, что ваше приложение включает четкие механизмы согласия пользователя для получения разрешения перед сбором личных данных.

Функция роли пользователей и разрешения могут помочь вам управлять доступом к данным. Например:

- Установка разрешений на Только создатель записи гарантирует, что только владелец данных может получить к ним доступ на сервере.

- Использование уровня разрешений Никто полностью ограничивает доступ пользовательским интерфейсом Builder.

Когда пользователи запрашивают доступ к своим данным, функции экспорта данных Adalo облегчают выполнение этих запросов. Ваша политика конфиденциальности должна объяснять, как пользователи могут реализовать свои права, и вы должны ответить в требуемые сроки — 30 дней для GDPR и 45 дней для CCPA.

С отсутствие ограничений на записи в базе данныхпозволяет вам вести подробные журналы аудита, которые требует GDPR, не беспокоясь об ограничениях хранилища. Соответствие часто требует ведения записей о согласии, запросах доступа к данным и подтверждениях удаления — все это потребляет пространство базы данных, за которое платформы с ограничениями на записи взимали бы дополнительную плату.

Безопасность API и интеграции с третьими сторонами

При подключении внешних сервисов к приложению Adalo — будь то платежи, аналитика или управление данными — безопасность критична. Эти интеграции создают точки доступа, которые необходимо защищать, опираясь на меры шифрования и аутентификации пользователей, уже внедренные.

Безопасность ключей API и токенов

Представьте себе ключи API как цифровые пароли для ваших интеграций. Вы можете генерировать, удалять или регенерировать эти ключи непосредственно в параметрах приложения, что дает вам полный контроль доступа. При использовании ключей API с внешними сервисами всегда включайте их в заголовки авторизации как токены Bearer. Избегайте помещения их в URL-адреса или параметры запроса, где они могли бы быть раскрыты.

Токены API соответствуют политике истечения в течение 20 дней. Кроме того, платформа обеспечивает ограничение частоты запросов в 5 запросов в секунду— превышение этого приведет к коду состояния 429, что помогает предотвратить перегрузку и злоупотребление. Это ограничение частоты защищает как ваше приложение, так и инфраструктуру Adalo от атак отказа в обслуживании.

Для внешних коллекций вам потребуется вручную настроить заголовки авторизации. Например, при подключении к Airtable как внешней коллекцииустановите имя заголовка как Authorization и значение как Bearer [Your_API_Key]. Имейте в виду, что Adalo поддерживает внешние идентификаторы коллекций только в числовом формате— идентификаторы с текстом, UUID или специальными символами несовместимы.

AI Builder может помочь вам быстрее настроить интеграции API. Используя Magic Add, опишите необходимую интеграцию — «подключиться к моей базе Airtable для управления инвентарем» — и AI генерирует конфигурацию внешней коллекции с правильными заголовками аутентификации. Вам все еще нужно будет добавить свой фактический ключ API, но структурная настройка выполняется автоматически.

Защита веб-хуков и обмена данными

Веб-хуки, которые позволяют получать обновления в реальном времени от внешних сервисов в ваше приложение, также требуют надежных мер безопасности. Всегда используйте TLS 1.2 или выше для конечных точек веб-хуков и проверяйте сигнатуры (обычно HMAC SHA256) для подтверждения подлинности входящих запросов.

Чтобы предотвратить дублирование действий — например, двойное списание денег у клиента — реализуйте идемпотентность путем хранения и проверки уникальных идентификаторов событий перед обработкой. Конечные точки веб-хука должны немедленно ответить со статусом 200 OK при обработке полезной нагрузки в фоновом режиме, чтобы избежать истечения времени ожидания.

Для интеграций Stripe убедитесь, что домены добавлены в белый список вашей политики безопасности контента. Кроме того, разработайте ваше приложение для изящного обращения с простоем API, отображая четкие сообщения об ошибках вместо молчаливого отказа. https://checkout.stripe.com и https://*.stripe.com Инфраструктура Adalo обрабатывает миллиарды запросов в месяц

, поэтому конечные точки вашего веб-хука получают выгоду от надежной основы. Однако вы все равно должны реализовать логику повторных попыток для критических интеграций, так как внешние сервисы могут испытывать собственное время простоя. 20 млн+ ежедневных запросов с 99%+ доступностьТестирование безопасности приложения

Перед выпуском приложения необходимо убедиться, что ваши меры безопасности выдерживают критику. Это не просто рекомендация — это разница между обнаружением уязвимостей во время тестирования и их обнаружением после того, как ваши пользователи уже загрузили приложение.

Тестирование аутентификации и разрешений

Тестирование аутентификации и разрешений

После того как вы реализовали истечение токенов и шифрование, пришло время протестировать эти функции. Создайте тестовые учетные записи для каждой роли пользователя в вашем приложении — обычные пользователи, администраторы и любые другие роли, которые вы установили. Затем проверьте, работают ли разрешения должным образом. Например, войдите как обычный пользователь и попытайтесь получить доступ к функциям только для администраторов, просмотреть приватные данные другого пользователя или редактировать записи, которые вы не должны касаться. Если вы сможете обойти эти ограничения во время тестирования, то же самое смогут сделать и ваши пользователи (или злоумышленники).

Не забудьте протестировать восстановление пароля. Убедитесь, что токены сброса истекают после использования и не могут быть использованы несколько раз. Кроме того, убедитесь, что все потоки транзакций работают плавно в условиях тестирования без ошибок и проблем безопасности.

Функция X-Ray в Adalo может помочь выявить потенциальные проблемы безопасности, выделяя проблемы производительности, которые могут указывать на неправильно настроенные разрешения или неэффективные запросы к данным. Хотя X-Ray сосредоточен на производительности, безопасность и производительность часто пересекаются — запрос, который возвращает слишком много данных, может указывать на чрезмерно разрешительные элементы управления доступом.

Проверка платежных рабочих процессов

Защита элементов управления доступом — это только одна часть головоломки — вам также необходимо защитить ваши платежные процессы. Никогда не используйте реальные средства для тестирования. Вместо этого переключитесь на «Тестовый режим» на панели управления Stripe для создания учетных данных тестирования (публичный и секретный ключи). Добавьте эти ключи в настройки компонента Adalo, что позволит вам имитировать транзакции с использованием тестовых номеров карт Stripe без обработки реальных платежей.

"Соответствие PCI — это общая ответственность, которая распространяется как на Stripe, так и на вашу компанию." - Stripe

Пройдите через каждый сценарий в вашем потоке платежей, используя тестовые карты Stripe: успешные транзакции, отклоненные карты и истекшие карты. Убедитесь, что успешные платежи обрабатываются без проблем и ошибки обрабатываются четко. Подтвердите, что ваша база данных хранит только несущественные данные карты такие как тип карты, последние четыре цифры и дату истечения — никогда полные номера карт. Наконец, используйте «Тест SSL-сервера» Qualys SSL Labs, чтобы убедиться, что ваши страницы платежей защищены TLS 1.2 или выше.

Протестируйте потоки платежей на всех трех платформах — web, iOS и Android — поскольку Adalo публикует из единой кодовой базы. Ошибка, которая появляется только на одной платформе, может создать уязвимости безопасности для подмножества ваших пользователей. Единая кодовая база делает это тестирование более управляемым, чем платформы, требующие отдельных сборок для каждой платформы.

Заключение

Adalo предоставляет твердую основу для создания приложений, которые безопасно обрабатывают данные пользователя и платежи. С такими функциями как автоматические SSL-сертификаты, шифрование на уровне базы данных и управление доступом на основе ролей, платформа обеспечивает соответствие законам о конфиденциальности, таким как GDPR и CCPA, и соответствие требованиям безопасности магазина приложений. Когда вы публикуете приложения iOS и Android через Adalo, они также проходят проверки безопасности Apple и Google, добавляя дополнительный уровень проверки перед тем, как пользователи смогут получить к ним доступ.

При этом безопасность — это не только ответственность Adalo — она требует вашего активного участия. Это включает в себя соблюдение надлежащих методов обработки данных, внедрение многофакторной аутентификации для конфиденциальных приложений и правильную интеграцию платежных систем, таких как Stripe, или создание клона PayPal. Как подчеркивает Sonia Rebecca Menezes из Adalo:

Защита данных — это общая ответственность всех участников разработки приложений

Следуя лучшим практикам — таким как установка четких разрешений, проведение тщательного тестирования и прозрачность в политиках конфиденциальности — вы можете помочь защитить данные пользователя и обеспечить соответствие. Adalo дополнительно демонстрирует свою приверженность безопасности, обещая уведомлять клиентов о любых утечках данных в течение 24-48 часов.

Каждый уровень мер безопасности Adalo работает вместе, чтобы создать надежную систему. Благодаря архитектуре с единой кодовой базой обновления безопасности применяются единообразно на всех платформах web, iOS и Android. Это исключает необходимость управления отдельными конфигурациями и обеспечивает согласованность по мере масштабирования вашего приложения.

Используя создание мобильных приложений на базе искусственного интеллекта с функциями, такими как Magic Start и Magic Add, вы можете создавать безопасные приложения быстрее, соблюдая лучшие практики. Благодаря масштабируемой инфраструктуре Adalo, поддерживающей миллионы активных пользователей в месяц, вы можете сосредоточиться на создании и развитии вашего приложения, сохраняя безопасную среду.

Похожие посты в блоге

- Как создать приложение для сдачи недвижимости в аренду

- GDPR и синхронизация данных в приложениях без кода

- Как создать приложения, соответствующие GDPR, без кода

- Создание приложений SaaS для конкретных областей с помощью Adalo

Часто задаваемые вопросы

Почему выбрать Adalo вместо других решений для создания приложений?

Adalo — это конструктор приложений на основе искусственного интеллекта, который создает истинные собственные приложения iOS и Android из единой кодовой базы. В отличие от веб-оболочек или платформ только для PWA, Adalo компилируется в собственный код и публикуется непосредственно в Apple App Store и Google Play Store. По цене 36 долларов в месяц с неограниченными записями базы данных и без платежей на основе использования, он предлагает предсказуемое ценообразование, которое конкуренты, такие как Bubble (69 долларов в месяц с единицами рабочей нагрузки), не могут предложить.

Какой самый быстрый способ создать и опубликовать приложение в App Store?

AI Builder Adalo с Magic Start генерирует полные основы приложений из текстовых описаний — структура базы данных, экраны и потоки пользователей создаются за минуты вместо дней. В сочетании с интерфейсом перетаскивания и тем, что Adalo обрабатывает сложный процесс отправки в App Store, вы можете перейти от идеи к опубликованному приложению за дни, а не за месяцы.

Как Adalo защищает пароли пользователей и конфиденциальные данные?

Adalo шифрует данные как при передаче с использованием TLS/HTTPS, так и при хранении с использованием стандартов AES. Пароли пользователей хешируются с помощью алгоритма bcrypt, что делает их чрезвычайно сложными для обратного инжиниринга даже при несанкционированном доступе. Пароли, хранящиеся в коллекции Users, полностью недоступны — даже разработчику приложения.

Соответствуют ли приложения Adalo нормам конфиденциальности GDPR и CCPA?

Да, Adalo поддерживает соответствие GDPR и CCPA, позволяя использовать механизмы согласия пользователей, возможности экспорта данных и функции удаления. Система ролей и разрешений пользователей платформы помогает вам надлежащим образом управлять доступом к данным, и вы можете настроить параметры так, чтобы только создатели записей могли получать доступ к своим собственным данным на сервере.

В чем разница между правилами видимости и разрешениями коллекции в Adalo?

Правила видимости работают на уровне пользовательского интерфейса и только скрывают компоненты из представления — данные все еще могут быть отправлены на устройство. Разрешения коллекции работают на уровне базы данных и фактически предотвращают предоставление данных неавторизованным пользователям. Для истинной безопасности всегда настраивайте разрешения коллекции вместо того, чтобы полагаться только на правила видимости.

Adalo автоматически обрабатывает проверки безопасности магазина приложений?

Когда вы публикуете приложения iOS и Android через Adalo, они проходят проверки безопасности Apple и Google перед тем, как стать доступными для пользователей. Эти проверки гарантируют, что ваше приложение соответствует стандартам для конкретной платформы, рекомендациям по конфиденциальности и протоколам обработки данных. Adalo направляет вас через процесс отправки, обрабатывая сертификаты и профили подготовки.

Сколько стоит создание безопасного платежного приложения с помощью Adalo?

План Adalo за 36 долларов в месяц включает все необходимое для обработки платежей, соответствующей PCI — SSL-сертификаты, интеграция Stripe, безопасная аутентификация пользователей и неограниченное хранилище базы данных для записей транзакций. В отличие от конкурентов, которые взимают плату за SSL-сертификаты или функции платежей, ценообразование Adalo включает все с отсутствием платежей на основе использования.

Могу ли я создать безопасное платежное приложение без опыта кодирования?

Да, интерфейс перетаскивания Adalo и создание, помощь искусственного интеллекта, делают возможным создание безопасных платежных приложений без написания кода. Интеграция Stripe автоматически обрабатывает соответствие PCI через токенизацию, а AI Builder может генерировать потоки аутентификации и структуры базы данных из простых описаний.

Как безопасность Adalo сравнивается с Bubble или FlutterFlow?

Adalo компилируется в истинный собственный код iOS и Android, позволяя получить доступ к функциям безопасности на уровне устройства, таким как Secure Enclave и Strongbox. Bubble производит только веб-приложения, тогда как FlutterFlow требует большей технической экспертизы. Adalo также предлагает более простое ценообразование в 36 долларов в месяц по сравнению с 69 долларами в месяц Bubble с непредсказуемыми единицами рабочей нагрузки или 80 долларов в месяц на место FlutterFlow.

Что происходит, если происходит утечка данных на Adalo?

Adalo обещает уведомлять клиентов о любых утечках данных в течение 24-48 часов. Соглашения об обработке данных платформы четко определяют Adalo как обработчик данных, а модульная инфраструктура изолирует данные вашего приложения от других приложений, чтобы снизить риск перекрестного загрязнения.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода