Разработка приложений за корпоративными брандмауэрами при работе с устаревшими системами, такими как данным SAP или базы данных SQL, может быть сложной задачей. Эти системы критически важны для бизнеса, но не имеют современных возможностей интеграции, что делает безопасность главной проблемой. Открытие портов брандмауэра или предоставление широкого доступа увеличивает риски, особенно когда утечки данных изнутри обходятся компаниям в среднем в $4.92 млн.

Платформы, такие как Adalo, конструктор приложений без кода для веб-приложений, управляемых базами данных, и собственных приложений iOS и Android — одна версия для всех трёх платформ, опубликованная в Apple App Store и Google Play, делают внедрение RBAC более доступным для команд без обширного опыта кодирования. Объединяя инструменты визуальной разработки со встроенными функциями безопасности, организации могут создавать защищённые приложения, которые подключаются к устаревшим системам, сохраняя при этом строгий контроль доступа.

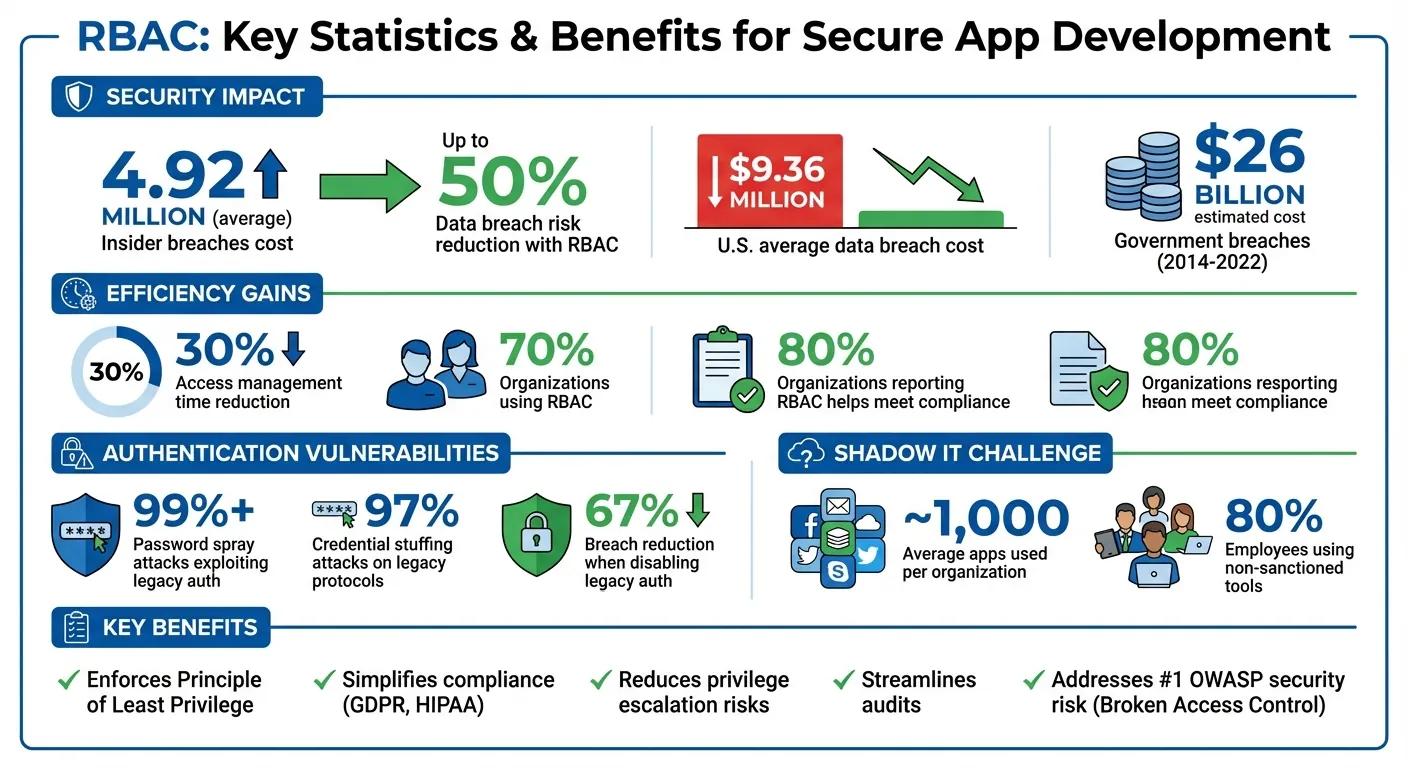

Вот решение: Управление доступом на основе ролей (RBAC). Назначая разрешения на основе ролей вместо отдельных пользователей, RBAC гарантирует, что пользователи получают доступ только к необходимому им. Такой подход повышает безопасность, сокращает время управления на 30%и может снизить риск утечки данных на 50%. Кроме того, RBAC поддерживает соответствие нормативным требованиям, таким как GDPR и HIPAA, упрощает аудит и обеспечивает соблюдение Принципа наименьших привилегий.

Ключевые выводы:

- RBAC организует разрешения по ролям, а не по пользователям, обеспечивая безопасный и эффективный доступ.

- Устаревшие системы могут безопасно интегрироваться с современными приложениями с использованием промежуточного ПО, прокси-серверов и политик, управляемых идентификацией.

- Используйте инструменты, такие как Шлюзы API, шифрование и аутентификация на основе токенов для защиты конфиденциальных данных.

- Регулярно проверяйте роли и разрешения, чтобы предотвратить повышение привилегий или проблемы с соответствием требованиям.

Преимущества RBAC и статистика для безопасной разработки приложений

Что такое RBAC и почему это важно

Как работает RBAC

Контроль доступа на основе ролей (RBAC) организует доступ к системе по ролям, а не назначает разрешения отдельным пользователям. «Роль» группирует разрешения на основе функций должности, упрощая процесс предоставления доступа. Такой подход исключает необходимость настраивать разрешения для каждого пользователя вручную, что делает процесс более эффективным и менее подверженным ошибкам.

RBAC работает в соответствии с тремя основными правилами, определёнными Национальным институтом стандартов и технологий (NIST). Во-первых, пользователь может выполнять только действия, разрешённые его назначенной ролью. Во-вторых, роль должна быть активна, чтобы применялись её разрешения. Когда пользователь входит в систему, она проверяет его роли в справочнике и выдаёт токен сеанса. Этот токен гарантирует, что они смогут выполнять только действия, разрешённые их ролями.

«RBAC исключает необходимость предоставления каждому пользователю настраиваемого набора разрешений. Вместо этого определённые роли RBAC определяют права доступа». — IBM Think

Если пользователю назначено несколько ролей, их разрешения объединяются. Кроме того, иерархический RBAC позволяет ролям более высокого уровня наследовать разрешения из ролей более низкого уровня. Например, человек с ролями «Торговый представитель» и «Координатор маркетинга» будет иметь доступ к объединённым разрешениям обеих ролей.

Эти принципы формируют основу RBAC, подчеркивая его важность в эффективной защите приложений.

Почему RBAC необходим для безопасной разработки приложений

RBAC — это краеугольный камень безопасной разработки приложений, особенно для компаний, работающих за корпоративными брандмауэрами. Он служит защитой, ограничивая несанкционированный доступ к конфиденциальным системам. В настоящее время 70% организаций используют RBAC в качестве основного метода управления разрешениями. Те, кто внедрил RBAC, сообщают о 30% сокращении времени, затраченного на управление доступом. Кроме того, RBAC может снизить риск утечки данных на 50%, так как он сокращает ненужные точки доступа.

Ключевым преимуществом RBAC является обеспечение принципа Принципа наименьших привилегий. Этот принцип гарантирует, что пользователи имеют доступ только к тому, что им необходимо для своих ролей, снижая риск случайного или злонамеренного раскрытия конфиденциальных данных. Например, без RBAC разработчик-гражданин может непреднамеренно раскрыть данные о зарплате или изменить критические финансовые записи в системе, такой как SAP. Ограничивая доступ на основе функций должности, RBAC снижает потенциальный ущерб от взломанных учётных записей и предотвращает беспрепятственное передвижение злоумышленников по вашей сети.

«Отличная безопасность — это не отказ в доступе; это обеспечение того, чтобы нужные люди всегда имели безопасный способ ответить „да"». — LoginRadius

RBAC также упрощает соответствие нормативным требованиям, таким как GDPR и HIPAA. Фактически, 80% организаций сообщают, что RBAC помогает им выполнять нормативные требования, предоставляя четкую базу для аудита прав доступа. Вместо отслеживания тысяч отдельных разрешений роли можно быстро проверить, чтобы определить, кто получал доступ к какой информации и когда. Это особенно критично, учитывая, что нарушенный контроль доступа в настоящее время занимает первое место в OWASP списке топ-10 уязвимостей безопасности приложений.

Детальный контроль доступа на основе ролей для Linux с OPA и LDAP

Как сопоставить роли и разрешения для устаревших систем

Начните с определения ключевых ресурсов в ваших устаревших системах — таких как базы данных SQL, справочники LDAP или определённые веб-страницы — и определите действия, которые могут выполнять пользователи, такие как просмотр, редактирование или удаление данных. Свяжите эти разрешения с политиками авторизации, которые можно обновлять без изменения кода.

Перед подключением любой устаревшей системы проведите тщательный пересмотр существующих разрешений. Со временем IT-команды часто предоставляют недокументированные разрешения «вне полосы», которые могут привести к бреши в безопасности. Отозвите любой ненужный доступ перед началом сопоставления ролей. Для систем с ограниченной документацией попробуйте метод записи с последующей заменой: назначьте привилегированную роль «Администратор», регистрируйте все действия во время определённых операций с помощью журналов аудита, а затем используйте эти журналы для создания точных ролей с минимальными привилегиями.

Использование Иерархический RBAC (Контроль доступа на основе ролей) может упростить управление ролями в устаревших системах. Этот подход отражает структуру вашей организации, облегчая управление разрешениями. Например, роль "Региональный менеджер" может автоматически наследовать разрешения ролей "Торговый представитель" и "Координатор маркетинга", уменьшая избыточность и упрощая аудиты, особенно в сложных окружениях с несколькими уровнями надзора.

С четко определенными областями ресурсов вы теперь можете сосредоточиться на создании ролей, которые соответствуют конкретным бизнес-функциям.

Определение ролей на основе потребностей бизнеса

После того как вы сопоставили точки доступа в своих системах, адаптируйте определения ролей, чтобы отразить фактические функции работы в вашей организации. Определите, какие роли взаимодействуют с вашими устаревшими системами. Типичные примеры включают разработчиков (которые занимаются разработкой и тестированием приложений), администраторов (ответственных за конфигурацию системы) и внешних подрядчиков (которым требуется временный ограниченный доступ). Назначайте каждой роли только разрешения, необходимые для выполнения задач — ничего лишнего.

В многопользовательских окружениях используйте Роли приложений вместо групп каталогов. Роли приложений определяются в регистрации вашего приложения и остаются согласованными между клиентами, в отличие от идентификаторов групп, которые различаются по клиентам. Эти роли доставляются через утверждение "roles" в токенах аутентификации, обеспечивая их готовность к использованию сразу же после входа пользователя.

Для устаревших систем, которые не поддерживают современные протоколы, такие как SAML или OIDCвы можете использовать агентов подготовки. Эти агенты синхронизируют списки пользователей и роли непосредственно со старыми системами, такими как базы данных SQL или каталоги LDAP, через API SOAP или REST. Этот подход закрывает разрыв между современной аутентификацией и устаревшими системами, которые сложно обновлять.

Управление перекрывающимися ролями и эскалацией привилегий

Когда роли перекрываются, разрешения объединяются. Чтобы избежать эскалации привилегий, реализуйте Разделение обязанностей (SoD) и используйте ограниченный RBAC.

"RBAC является аддитивной моделью, поэтому если у вас есть перекрывающиеся назначения ролей, ваши эффективные разрешения являются объединением ваших назначений ролей." - Auth0

Разделение обязанностей гарантирует, что ни один пользователь не может выполнять конфликтующие действия. Например, в финансовой системе одна роль может запрашивать платежи, а другая их одобрять. Это снижает риск мошенничества и предотвращает конфликты интересов.

Определите стратегии принятия решений для эффективной обработки перекрывающихся разрешений. Стратегия "Положительное решение" предоставляет доступ, если это разрешает любая назначенная роль, в то время как стратегия "Единогласное решение" требует разрешения всех ролей на действие. Выберите подход, который соответствует вашей политике безопасности. Для крупномасштабных окружений используйте Административные подразделения для ограничения области применения роли, например ограничение разрешений регионального администратора его конкретным регионом вместо предоставления глобального доступа.

Будьте осторожны с взрывом ролей - ситуацией, когда количество ролей растет неконтролируемо для удовлетворения конкретных потребностей, что затрудняет управление и аудит системы. Чтобы избежать этого, группируйте разрешения по общим ответственности вместо создания уникальных ролей для каждого пользователя. Регулярные аудиты во время событий "Новый сотрудник, Смена должности, Увольнение" могут помочь выявить и устранить "токсичные комбинации", когда пользователи накапливают разрешения из прошлых и текущих ролей.

Как настроить RBAC на платформах без написания кода

Установка контроля доступа на основе ролей (RBAC) на платформе без кода имеет ключевое значение для поддержания безопасности как в современных API, так и в старых системах. Путем определения ролей вы гарантируете, что каждое приложение следует согласованным правилам безопасности, независимо от того, подключается ли оно к передовому API или к устаревшей базе данных SQL.

Шаги по включению и настройке RBAC

- Сопоставьте функции работы с разрешениями. Определите роли на основе должностных обязанностей. Например, администратор может иметь полный контроль, менеджер может иметь доступ на чтение и запись к определенным областям, а служба поддержки может нуждаться только в доступе на чтение к данным клиентов. Сохраняйте разрешения в строгом виде - пользователи должны иметь доступ только к необходимому.

- Интеграция с поставщиком идентификационных данных (IdP). Используйте инструменты, такие как Okta, Auth0 или Google LDAP с SAML или SCIM. Эта установка централизует управление пользователями, автоматически синхронизируя роли, когда сотрудник меняет должность или уходит. Некоторые платформы предлагают подготовку "точно в момент времени" (JIT), которая автоматически создает учетные записи и назначает роли при первом входе пользователя.

- Установите элементы управления доступом на уровне приложения. Организуйте приложения и рабочие процессы в папки. Назначьте разрешения так, чтобы пользователи видели только инструменты, релевантные для их задач. Разрешения распространяются на новые элементы в папке, упрощая массовое управление.

- Используйте иерархию ролей. Создайте структуру, в которой старшие роли наследуют разрешения от младших. Это снижает повторяющиеся конфигурации и упрощает администрирование.

Как только эти шаги будут выполнены, примените принцип минимальных привилегий для дальнейшего усиления безопасности.

Реализация минимальных привилегий и обрезки безопасности

Ограничьте доступ только необходимым. Этот подход снижает уязвимости, что критически важно, поскольку нарушенный контроль доступа является главным отказом безопасности приложений в списке OWASP Top 10.

«В соответствии с принципом наименьших привилегий роли пользователей предоставляют доступ к минимальному уровню разрешений, необходимому для выполнения задачи или должностных обязанностей». — IBM Think

Обрезка безопасности гарантирует, что пользователи видят только данные, к которым они авторизованы. Например, вы можете использовать условные SQL-запросы, такие как WHERE owner_email = {{retoolContext.user.email}} для фильтрации данных на основе ролей пользователей.

Чтобы защитить конфиденциальные действия, отключите или условно скройте кнопки для неавторизованных пользователей. Например, ограничьте операции типа «Удалить» или «Обновить» конкретными ролями. Эти элементы управления, применяемые на стороне сервера, соответствуют принципам Zero Trust.

Создайте пользовательские группы адаптированные к вашим потребностям, такие как App User (Пользователь приложения), App Developer (Разработчик приложения) и App Admin (Администратор приложения). В многопользовательских средах ограничьте разрешения группы на основе окружений — например, предоставьте пользователям приложения доступ к Production, но ограничьте разработчиков приложений средой Sandbox.

Наконец, задокументируйте эти настройки и регулярно отслеживайте их, чтобы обеспечить соответствие требованиям и быстро решать проблемы.

Настройка логирования аудита и мониторинг назначений ролей

Ограничьте первоначальную загрузку до логирование аудита для отслеживания изменений в разрешениях и действиях пользователей. Логи содержат четкую запись о том, «кто что сделал, когда и каким было результатом», что необходимо для соответствия требованиям и криминалистических расследований.

«Если вы обнаружите проблемы с разрешениями, назначенными пользователям, их исправление требует редактирования одной роли. В противном случае, если вы контролировали разрешения на основе отдельного пользователя, вам пришлось бы проверить сотни или даже тысячи пользователей». — Auth0

Включите ключевые данные в логи, такие как ID пользователя, временные метки, параметры инструмента и результаты действий. Для рабочих процессов, включающих несколько инструментов или API, используйте ID корреляции для связи событий в единую цепь.

Ограничьте доступ к логам только привилегированными ролями. Используйте хранилище, доступное только для добавления или криптографическое связывание хешей для предотвращения подделки. Сохраняйте логи в соответствии с нормативными требованиями — финансовые данные часто требуют 7 лет, а медицинские записи требуют как минимум 6 лет.

Настроить оповещения в реальном времени для событий безопасности, таких как нарушения политики, повторные попытки несанкционированного доступа или высокорисковые действия. Регулярно проверяйте систему логирования с помощью учебных тревог, чтобы убедиться, что она захватывает необходимые данные и может восстановить события безопасности при необходимости.

Как безопасно интегрировать устаревшие системы

Подключение устаревших систем к современным приложениям требует тщательного планирования. Эти старые системы часто не имеют современных API и полагаются на устаревшие методы аутентификации, оставляя их уязвимыми для рисков безопасности. Решение? Внедрите защищенный слой, который соединяет вашу устаревшую инфраструктуру с приложениями без кода — без необходимости переписывать код, написанный десятилетия назад.

Подключение систем с API и без них

Устаревшие системы, такие как Oracle базы данных, SQL Server экземпляры или SFTP файловые серверы, часто не поддерживают REST API. Промежуточные сервисы могут создавать безопасные документированные REST API для этих систем, обеспечивая беспрепятственное взаимодействие с конструкторами приложений без кода. Этот подход модернизирует взаимодействие с системами, которые никогда не были разработаны для веб-запросов.

Для систем, использующих более старые протоколы, такие как SOAP, шлюз API может действовать как переводчик. Он преобразует современные REST/JSON запросы в формат SOAP/XML, требуемый устаревшими системами.

«Чтобы преодолеть разрыв между API и устаревшими системами, рассмотрите возможность использования промежуточного ПО или шлюзов API. Промежуточное ПО может подключать старые системы к современным технологиям, а шлюзы помогают эффективно управлять трафиком, безопасностью и масштабированием». — Jeffrey Zhou, генеральный директор и основатель Fig Loans

При работе с базами данных за брандмауэрами используйте туннелирование SSH для защиты соединений без их открытия в интернет. Интегрируйте эти методы с управлением доступом на основе ролей (RBAC), чтобы обеспечить строгую безопасность. Например, применяйте RBAC на уровне API, чтобы ограничить роли доступом только для чтения или ограничить их конкретными полями базы данных, даже если сама устаревшая система не имеет надежного управления доступом.

После установления этих соединений сосредоточьтесь на защите данных во время интеграции.

Защита данных во время интеграции

Шифрование обязательно для защиты данных как при передаче, так и в состоянии покоя. Используйте современные протоколы шифрования, такие как TLS 1.3 (или как минимум TLS 1.2), для защиты веб-трафика между вашим приложением и шлюзом API. Избегайте устаревших протоколов, таких как SHA-1 и TLS 1.0. Для учетных данных, хранящихся в вашей платформе интеграции, зашифруйте их с помощью AES-256 и расшифруйте только во время активных соединений с устаревшей системой.

| Функция | AES-256 | RSA-4096 |

|---|---|---|

| Тип | Симметричное | Асимметричное |

| Лучшие случаи использования | Массовое шифрование данных, файлов и баз данных | Цифровые подписи, обмен ключами |

| Производительность | Быстро | Медленнее |

| Требования к ресурсам | Низкий | Высокая |

Для конфиденциальной информации, такой как номера социального страхования или платежные реквизиты, замените данные на защищенные токены. Кроме того, правильно настройте свою производственную среду (например, установив APP_DEBUG=false и APP_ENV=production), чтобы предотвратить раскрытие критических деталей системы в сообщениях об ошибках.

Финансовые ставки высоки. В США средняя стоимость взлома данных составляет 9,36 млн долл. С 2014 по 2022 год только взломы государственных органов обошлись в примерно 26 млрд долл. Заметный пример произошел в июле 2026 года, когда атака вредоносного ПО на Колумбус, штат Огайо, скомпрометировала 6,5 терабайт данных и затронула 500 000 человек. Город потратил 7 млн долл на восстановление, судебные издержки и защиту жителей.

После внедрения безопасности данных пришло время решить проблему устаревших протоколов аутентификации.

Работа с устаревшими протоколами аутентификации

Многие устаревшие системы полагаются на устаревшие методы аутентификации, такие как базовая аутентификация, NTLM или Kerberos. Эти протоколы являются частыми целями атак — более 99% атак распыления паролей и 97% атак подбора учетных данных используют эти уязвимости. Организации, которые отключают такие методы, видят на 67% меньше взломов.

Вместо переписывания устаревших приложений используйте обратный прокси-сервер или уровень оркестрации идентификации для повышения безопасности. Добавление многофакторной аутентификации (MFA) — это еще один эффективный способ усилить защиту без изменения кода устаревших систем.

Лучший долгосрочный подход — перейти на аутентификацию на основе токенов. Интегрируйтесь с поставщиком идентификации (IdP), который поддерживает аутентификацию OAuth 2.0 или OpenID Connect. После того как пользователь прошел аутентификацию через Active Directory или LDAP, создайте JSON Web Token (JWT) для сохранения его сеанса в современных приложениях. Вы также можете сопоставить группы пользователей в Active Directory с ролями RBAC в вашей платформе без кода, упрощая управление разрешениями без дублирования данных пользователей.

Сегментация сети — еще один критический шаг. Изолируйте уязвимые или снятые с поддержки (EOL) системы от остальной инфраструктуры. Программное обеспечение EOL может накопить сотни уязвимостей всего за шесть месяцев, и эти слабые места часто используются при взломах. Например, во время вспышки вредоноса WannaCry в 2017 году 98% затронутых машин работали на Windows 7, операционной системе EOL без необходимых патчей безопасности.

Если немедленные обновления невозможны, примените компенсирующие меры контроля, такие как виртуальное исправление, Web Application Firewalls (WAF) и расширенное логирование. Централизуйте логирование, интегрировав активность API устаревших систем в современный стек мониторинга. Это помогает отслеживать попытки несанкционированного доступа и обеспечивает соответствие нормативным требованиям, таким как GDPR или HIPAA.

Лучшие практики управления и соответствия требованиям

Установление политик управления является основой поддержания контроля и надзора в системах, использующих RBAC. Это не просто о конфигурации ролей — это о создании структуры, которая обеспечивает контроль доступа, проверяемость и обоснованность. Без этих политик организации рискуют потерять контроль над тем, кто имеет доступ к чему, почему они это имеют и как долго.

Создайте политики управления для RBAC

Начните с документирования каждой роли в ваших приложениях без кода. Каждая роль должна четко определять предоставляемые ею разрешения, деловые персоны, к которым она применяется, и любые предварительные условия для доступа. Например, роль аналитика финансового отдела может требовать, чтобы пользователь был проверенным членом финансового отдела.

Введите многоэтапные рабочие процессы утверждения для добавления слоев подотчетности. Эти рабочие процессы должны включать фиксированную продолжительность доступа — например, 30, 90 или 365 дней — для обеспечения периодических проверок. Типичный процесс утверждения может начаться с менеджера пользователя, а затем перейти к администратору данных или владельцу ресурса.

| Компонент политики | Описание | Пример реализации |

|---|---|---|

| Предварительные условия | Стандарты, которые должен соответствовать пользователь перед доступом | Должен быть членом финансового отдела |

| Утверждающие лица | Лица, которые авторизуют доступ | Менеджер пользователя + администратор данных |

| Продолжительность доступа | Как долго доступ остается действительным | 90 дней для поставщиков; ежегодная проверка для сотрудников |

| Разделение обязанностей | Предотвращает конфликтующие комбинации ролей | Не может одновременно занимать роли "Создатель счетов" и "Утверждающий платежи" |

| Условный доступ | Требования на основе контекста для доступа | Требуется MFA; должно использоваться зарегистрированное устройство |

Разделение обязанностей (SoD) является критической частью политик управления, особенно в финансовых системах, где предотвращение мошенничества является проблемой. Применяя ограничения SoD, вы обеспечиваете, что ни один пользователь не может иметь конфликтующие разрешения, такие как создание счетов и утверждение платежей.

Еще одна растущая проблема — теневые ИТ-системы. Исследования показывают, что средняя организация использует около 1000 различных приложений, и 80% сотрудников полагаются на несанкционированные инструменты, которые не были проверены на безопасность или соответствие требованиям. Чтобы с этим бороться, используйте интеграции API и сборщики логов для определения несанкционированных приложений без кода, которые могут обойти политики корпоративной безопасности.

«Идентификация всегда является основным периметром. Этот охват включает не только края вашей рабочей нагрузки, но и отдельные компоненты внутри вашей рабочей нагрузки.» — документация Microsoft Power Platform

Автоматизация управления жизненным циклом идентификации — еще одна ключевая практика. Протоколы, такие как SCIM, позволяют синхронизировать изменения доступа между вашим поставщиком идентификации и приложениями без кода. Например, когда сотрудник уходит из компании или меняет должность, его доступ должен быть автоматически отозван. Перед развертыванием новых политик проведите первоначальную проверку доступа для установления чистой базовой линии авторизованных пользователей.

С этими политиками в действии ваша организация может обеспечить долгосрочное соответствие требованиям и безопасный контроль доступа.

Поддержание соответствия нормативным требованиям

Определение политик управления — это только первый шаг. Чтобы их поддерживать, организации должны внедрить активные меры соответствия. Это включает непрерывный мониторинг, документирование и аудит.

Журналы аудита необходимы для отслеживания каждого действия в ваших приложениях без кода. Они регистрируют, кто получал доступ к каким данным, когда они получали доступ и какие изменения были внесены в назначения ролей. Централизованные системы логирования также могут помочь отслеживать попытки несанкционированного доступа и обеспечить соответствие нормативным требованиям, таким как GDPR и HIPAA.

Ограничьте первоначальную загрузку до Непрерывная оценка доступа (CAE) для снижения окна риска для злоумышленников. В отличие от традиционного истечения токенов (которое может занять 60–90 минут), CAE отзывает маркеры доступа в режиме реального времени при возникновении событий безопасности, таких как отключение пользователя или его отметка как высокого риска.

Регулярные проверки доступа — запланированные ежеквартально или ежегодно — это еще один важный шаг. Эти проверки обеспечивают, что роли и разрешения остаются надлежащими по мере развития проектов или изменения персонала. Они также помогают определить и удалить устаревшие разрешения, снижая риск уязвимостей безопасности.

«RBAC обеспечивает прозрачность для регуляторов относительно того, кто, когда и как получает доступ или изменяет конфиденциальную информацию.» — IBM Think

Блокировка устаревших протоколов аутентификации, таких как базовая аутентификация, — это еще одна лучшая практика соответствия требованиям. Вместо этого требуйте современные протоколы, такие как OpenID Connect и OAuth2, для всех интеграций. Для дополнительной безопасности экстернализируйте секреты, используя хранилища динамических секретов, такие как Azure Key Vault. Этот подход позволяет автоматически ротировать и отзывать ключи API без ручного вмешательства.

Наконец, ведите полную документацию по управлению. Это включает обоснования доступа, назначенных утверждающих лиц и продолжительность доступа по умолчанию для каждой роли. Такая документация не только помогает при аудитах соответствия требованиям, но и помогает новым администраторам понять логику существующих политик. Ограничьте административные учетные записи и назначьте выделенные роли для административных задач, чтобы дополнительно ужесточить безопасность.

Заключение

Защита разработки приложений за корпоративным брандмауэром позволяет защитить устаревшие системы без необходимости в дорогостоящей замене. Реализация управления доступом на основе ролей (RBAC) может сократить время управления доступом пользователей на 30% и снизить риск взломов на целых 50%.

Чтобы усилить защиту, рассматривайте идентификацию как краеугольный камень вашей стратегии безопасности. Используйте инструменты, такие как шлюзы API, прокси-серверы приложений или безопасный гибридный доступ, для защиты устаревших систем без нарушения их хрупких кодовых баз.

«RBAC — это не просто мера безопасности, это инструмент для ведения бизнеса. Он защищает данные, оптимизирует ИТ-операции, снижает простои, вызванные неправильными конфигурациями, и поддерживает быстрые организационные изменения без увеличения риска.» — VectorUSA

RBAC и безопасная интеграция предоставляют структуру, которая поддерживает разработку приложений при сохранении целостности устаревших систем. Начните с полного анализа доступа и согласуйте роли с вашими бизнес-целями. Используйте роли приложений во время разработки для поддержания согласованности между окружениями и определите приоритет подключений API для лучшей видимости деятельности с данными. Примечательно, что 80% организаций сообщают, что RBAC повышает их способность соответствовать требованиям нормативно-правового регулирования.

Похожие посты в блоге

- Как предоставить сотрудникам возможность создавать нужные им приложения

- Контроль доступа на основе ролей в приложениях без кода

- Разрешения на основе ролей для внутренних инструментов

- Лучшие практики для масштабируемых внутренних инструментов

Часто задаваемые вопросы

Как управление доступом на основе ролей (RBAC) повышает безопасность унаследованных систем в корпоративных брандмауэрах?

Управление доступом на основе ролей (RBAC) укрепляет безопасность, связывая разрешения напрямую с ролями пользователей. Это гарантирует, что сотрудники могут получать доступ только к данным и системам, необходимым для выполнения их работы, снижая вероятность несанкционированного доступа, случайных утечек данных или умышленного неправильного использования.

Благодаря RBAC организации могут лучше защищать конфиденциальную информацию, даже в старых системах или высокорегулируемых отраслях. Это упрощает управление пользователями, ограничивает уязвимости безопасности и защищает целостность данных — все это при одновременном обеспечении безопасной разработки приложений без кода в корпоративных брандмауэрах.

Каковы лучшие практики подключения унаследованных систем к современным приложениям?

Чтобы эффективно связать унаследованные системы с современными приложениями, крайне важно применять стратегии, которые приоритизируют безопасную и эффективную интеграцию без полной переработки старой инфраструктуры. Один из ключевых подходов — использование решений промежуточного ПО, которые служат мостом для подключения устаревших систем к современным инструментам. Промежуточное ПО может управлять отсутствующими API, оптимизировать обмен данными и устранять уязвимости безопасности, упрощая процесс интеграции.

Еще один важный шаг — Управление доступом на основе ролей (RBAC) управление разрешениями пользователей. Благодаря RBAC вы можете назначать роли и обеспечивать единые политики доступа во всех системах, гарантируя как безопасность, так и соответствие нормативным требованиям, даже в сложных конфигурациях.

И наконец, внедрение современных фреймворков безопасности, таких как Zero Trust , может добавить дополнительный уровень защиты унаследованным системам. Этот подход включает инструменты, такие как шлюзы API, многофакторная аутентификация (MFA) и элементы управления доступом на основе токенов. Эти меры повышают безопасность, позволяя унаследованным системам эффективно сосуществовать с современными приложениями.

Как компании могут поддерживать соответствие нормативным требованиям при использовании RBAC для разработки безопасных приложений?

Чтобы оставаться согласованными с требованиями RBAC при разработке приложений, компании должны приоритизировать определение четко определенных ролей и разрешений, проведение регулярных аудитов и соответствие нормативным актам, таким как HIPAA, SOC 2или CJIS. RBAC способствует подотчетности, назначая доступ строго на основе должностных ролей, минимизируя вероятность несанкционированного доступа к данным.

Поддержание актуальности ролей имеет решающее значение. Автоматизация назначения и удаления ролей с помощью инструментов управления идентификацией может упростить этот процесс, а ведение точных записей пользователей обеспечивает последовательность. Регулярная проверка уровней доступа и документирование политик не только повышают безопасность, но и упрощают аудиты соответствия нормативным требованиям. Вместе эти шаги помогают компаниям создавать безопасные приложения при соответствии необходимым нормативно-правовым основам.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода