Шифрование защищает данные вашего мобильного приложения, но может замедлить работу. Каждый раз, когда данные шифруются или расшифровываются, устройство работает интенсивнее, что может повлиять на скорость, время автономной работы и отзывчивость. Симметричное шифрование (например, AES) быстрее и лучше подходит для больших объемов данных, а асимметричное шифрование (например, RSA) медленнее и используется для таких задач, как обмен ключами. Современные устройства помогают с аппаратным ускорением, но выбор правильного метода и оптимизация реализации — это ключ к балансу между безопасностью и производительностью.

Для разработчиков, создающих мобильные приложения, платформы вроде Adalo, конструктора приложений без кода для веб-приложений на базе базы данных и собственных приложений iOS и Android — одна версия для всех трех платформ, опубликованная в App Store Apple и Google Play, — справляются с большей частью сложности шифрования за кулисами. Это позволяет создателям сосредоточиться на функциональности, получая при этом преимущества безопасной обработки данных.

Вот что вам нужно знать:

- Вычислительная мощность: Шифрование использует процессор вашего устройства, что может замедлить приложения и разрядить батарею.

- Влияние на аккумулятор: Задачи вроде зашифрованных передач данных используют значительную энергию, особенно на старых устройствах или сетях.

- Задержка сети: Безопасные соединения (например, HTTPS) добавляют этапы вроде квитирования TLS, которые могут задержать передачу данных.

Чтобы свести к минимуму эти эффекты:

- Используйте AES-GCM для скорости и эффективности.

- Использование аппаратное ускорение (например, Безопасный анклав).

- Ограничьте первоначальную загрузку до TLS 1.3 для более быстрого безопасного взаимодействия.

- Сжимайте данные перед шифрованием, чтобы сэкономить время.

Шифрование не обязательно означает плохую производительность. Правильный выбор позволит защитить ваше приложение, не разочаровав пользователей.

Как шифрование влияет на скорость передачи данных? - The Friendly Statistician

Как шифрование влияет на производительность мобильного приложения

Шифрование требует вычислительной мощности, которая напрямую влияет на эффективность работы вашего мобильного приложения. Каждый раз, когда данные шифруются или расшифровываются, процессор устройства выполняет вычисления, что может замедлить обработку, разрядить батарею и снизить отзывчивость сети.

Степень этого влияния зависит от используемого метода шифрования и его реализации. Например, алгоритмы симметричного шифрования, такие как AES, быстрее, чем асимметричные методы, такие как RSA. Это различие становится важным в зависимости от того, шифруете ли вы большие наборы данных или небольшие маркеры безопасности.

Расход батареи — еще один ключевой фактор. Радиоинтерфейс, который активируется при зашифрованных передачах данных, — второй по величине потребитель энергии в мобильных устройствах после экрана. На полной мощности он может разрядить батарею всего за несколько часов. Однако сам процесс шифрования очень эффективен. Например, AES использует менее 1 миллиампер-часа (мАч) для шифрования 1500 КБ файлов 20 раз, что делает его идеальным выбором для массовых задач.

Давайте посмотрим, как шифрование влияет на время обработки, время автономной работы и производительность сети.

Время обработки и разряд батареи

Шифрование влияет как на скорость обработки, так и на время автономной работы, но тип алгоритма шифрования играет значительную роль в определении степени влияния.

- Симметричное шифрование (например, AES, ChaCha20) хорошо подходит для быстрого шифрования больших объемов данных с минимальным расходом батареи.

- Асимметричное шифрование (например, RSA, ECDSA) медленнее и требует больших вычислительных затрат, что делает его более подходящим для таких задач, как обмен ключами или цифровые подписи.

Функции получения ключей (KDF), такие как PBKDF2 и Argon2 добавляют еще один уровень сложности. Эти функции намеренно разработаны для замедления обработки, что затрудняет перебор методом грубой силы. Например, NIST рекомендует как минимум 10 000 итераций для PBKDF2, но критические ключи могут требовать до 10 000 000 итераций, когда безопасность важнее скорости. Это создает компромисс между производительностью и безопасностью.

Современные устройства смягчают эти проблемы посредством аппаратного ускорения. Многие смартфоны теперь включают выделенные криптографические процессоры, такие как Secure Enclave Apple или Trusted Execution EnvironmentAndroid, которые эффективно обрабатывают задачи шифрования без нагрузки на основной процессор. Перемещение шифрования на эти аппаратные компоненты улучшает как производительность, так и безопасность.

| Тип алгоритма | Распространенные примеры | Характеристика производительности | Идеальное использование |

|---|---|---|---|

| Симметричное | AES, ChaCha20 | Быстрая, энергоэффективная | Шифрование больших объемов данных |

| Асимметричное | RSA, ECDSA | Медленная, высокие вычислительные затраты | Обмен ключами, цифровые подписи |

| Хеширование | SHA-256, BLAKE3 | Быстро | Проверки целостности данных |

| Производная функция ключа | PBKDF2, Argon2 | Намеренно медленная | Защита пароля |

Скорость сети и влияние передачи данных

Зашифрованные соединения вводят дополнительную задержку из-за шагов, необходимых для установления безопасной связи. Перед передачей любых данных приложение должно выполнить поиск DNS, трехстороннее рукопожатие TCP и трехстороннее рукопожатие TLS. Каждый из этих шагов добавляет задержку. В мобильных сетях эта задержка еще больше усугубляется переходами состояния Radio Resource Control (RRC), которые могут добавить сотни или даже тысячи миллисекунд, если устройство было неактивно.

«Если мобильное устройство было неактивно более нескольких секунд, следует предположить и ожидать, что первый пакет будет иметь сотни или даже тысячи миллисекунд дополнительной задержки RRC.» - Илья Григорик, автор Высокопроизводительная сетевая архитектура браузера

Тип сети также играет значительную роль. Например, переходы состояния RRC в сетях 3G могут вызывать задержки от 200 до 2500 миллисекунд, тогда как сети 4G сокращают это до всего 50–100 миллисекунд. Это означает, что зашифрованный запрос, который занимает 3,5 секунды на 3G, может быть выполнен менее чем за секунду на 4G.

Для корпоративных приложений критической становится балансировка производительности и безопасности. Операции, такие как удаленный доступ на рабочее место, банковские транзакции и передача больших файлов, требуют надежного шифрования, но также должны поддерживать беспрепятственный пользовательский опыт.

| Тип сети | Задержка трехстороннего рукопожатия TLS | Общие накладные расходы на задержку | Задержка перехода состояния RRC |

|---|---|---|---|

| 3G | 200–400 мс | 200–3500 мс | 500–2500 мс |

| 4G (LTE) | 100–200 мс | 100–600 мс | 50–100 мс |

Когда шифрование вызывает наибольшие проблемы с производительностью

Определенные функции приложений более подвержены задержкам, связанным с шифрованием.

- Потоковая передача видео, передача больших файлов и частая синхронизация данных особенно подвержены влиянию, так как они включают значительные объемы зашифрованных данных.

- Приложения, которые часто делают небольшие запросы, такие как платформы в реальном времени для общения, страдают от повторяющихся накладных расходов на трехстороннее рукопожатие TLS и переходы состояния RRC.

Функции производных ключей также могут замедлить пользовательские операции, такие как входы в систему. Например, хотя 10 000 000 итераций PBKDF2 обеспечивают отличную безопасность для критических ключей, такой уровень обработки может привести к зависанию старых устройств на несколько секунд. Фоновые задачи могут лучше переносить такие задержки, чем интерактивные функции.

Условия сети еще больше усугубляют эти проблемы. В сетях 3G высокая задержка, сочетающаяся с частыми переходами состояния RRC, может привести к задержке в несколько секунд для зашифрованных соединений. Примерно 90% беспроводного трафика поступает изнутри помещений, поэтому WiFi часто может обеспечить преимущество в производительности, исключив задержку RRC.

Выбор правильного метода шифрования имеет решающее значение для поддержания производительности. Симметричные алгоритмы, такие как AES, эффективно обрабатывают массовые операции, тогда как асимметричные методы, такие как RSA, лучше подходят для меньших задач, таких как обмен ключами. Оценки производительности постоянно выделяют AES как самый быстрый вариант для мобильных устройств, тогда как альтернативы, такие как REA, отстают далеко позади.

Как уменьшить влияние шифрования на производительность

Руководство по сравнению производительности алгоритмов мобильного шифрования

Оптимизация шифрования обеспечивает надежную защиту данных без снижения производительности. Современные устройства часто используют аппаратное ускорение для более эффективной обработки задач шифрования.

Ключевым является выбор правильного метода шифрования для решаемой задачи. Например, симметричное шифрование лучше всего подходит для больших объемов данных, в то время как асимметричное шифрование идеально подходит для таких задач, как обмен ключами. Такой подход избегает ненужных замедлений.

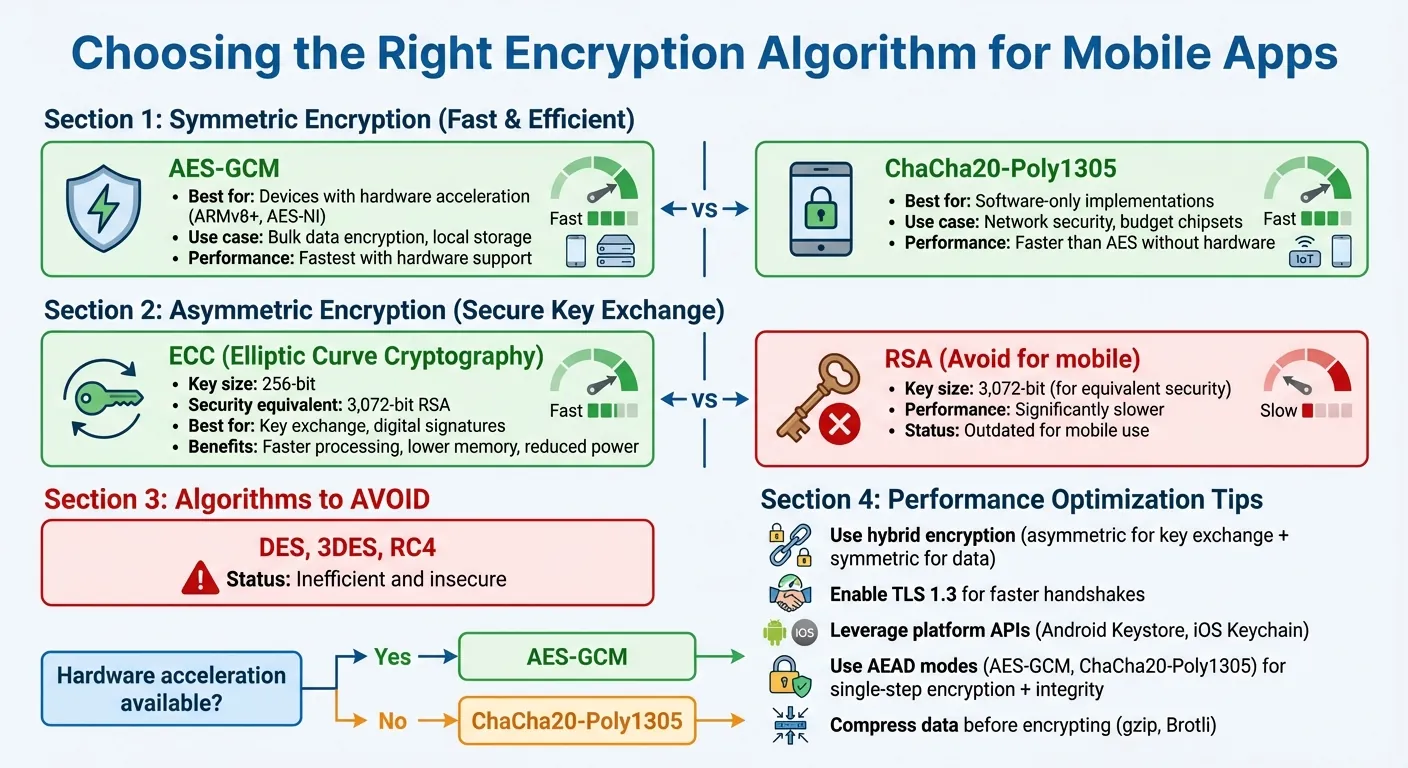

Выбор правильных алгоритмов шифрования

Когда дело доходит до шифрования больших объемов данных, AES-GCM является предпочтительным выбором для устройств с аппаратным ускорением, таких как устройства с ARMv8+ или AES-NI. На устройствах без аппаратной поддержки, ChaCha20-Poly1305 часто работает быстрее и потребляет меньше батареи в сценариях только с программным обеспечением.

Для обмена ключами и цифровых подписей, криптография на эллиптических кривых (ECC) является лучшим вариантом, чем RSA. Ключ ECC на 256 бит обеспечивает такую же безопасность, как ключ RSA на 3072 бита, но с более быстрой обработкой, меньшими требованиями к памяти и сниженным потреблением энергии.

«Меньшие ключи означают более быстрые вычисления (генерация ключа, подпись, обмен ключами), меньшее использование памяти, меньшее потребление энергии и меньше данных передается во время рукопожатия (например, TLS). Это делает ECC идеальным для мобильных и IoT-устройств» - Тед Мирако, генеральный директор Approov

| Алгоритм | Тип | Сценарий наилучшей производительности | Рекомендуемое использование |

|---|---|---|---|

| AES-GCM | Симметричное | Доступно аппаратное ускорение | Массовое шифрование данных, локальное хранилище |

| ChaCha20-Poly1305 | Симметричное | Реализация только с программным обеспечением | Сетевая безопасность, бюджетные чипсеты |

| ECC | Асимметричное | Устройства с ограниченными ресурсами | Обмен ключами, цифровые подписи |

Устаревшие алгоритмы, такие как DES, 3DES и RC4, следует избегать - они неэффективны и небезопасны.

Методы реализации, которые улучшают производительность

Гибридное шифрование объединяет асимметричное шифрование для обмена ключами с более быстрыми симметричными шифрами для передачи данных. Такой подход обеспечивает надежную безопасность, снижая затраты производительности асимметричных операций.

Для лучшей эффективности, используйте API для конкретной платформы такими как Android Keystore или iOS Keychain. Эти API разработаны для работы с оборудованием устройства, передавая криптографические задачи в защищенные среды, такие как доверенная среда выполнения (TEE) или защищенный анклав. Это снижает нагрузку на главный процессор.

Аутентифицированное шифрование со связанными данными (AEAD) режимы, такие как AES-GCM или ChaCha20-Poly1305, - это еще один способ улучшить производительность. Эти режимы обеспечивают как конфиденциальность, так и целостность данных в одном шаге, устраняя необходимость в отдельных операциях шифрования и MAC. Для сетевых коммуникаций, TLS 1.3 обязателен - он сокращает задержки рукопожатия и обеспечивает более надежные и эффективные стандарты шифрования.

Поиск правильного баланса между безопасностью и производительностью

После внедрения этих оптимизаций следующий шаг - это адаптация интенсивности шифрования к фактическим потребностям. Шифруйте только конфиденциальные данные чтобы избежать ненужных потерь производительности и разряда батареи.

«Найдите правильный баланс так, чтобы максимизировать циклы вычисления, затраченные на шифрование, относительно общих целей производительности запроса вычисления» - Azure Well-Architected Framework от Microsoft

Для производной ключей на основе пароля NIST рекомендует не менее 10 000 итераций PBKDF2 для общего использования. Для высокочувствительных ключей, таких как главные ключи шифрования, увеличьте это до 10 000 000 итераций, так как эти процессы обычно работают в фоновом режиме.

Обертывание ключей с ключом шифрования ключей (KEK) - это еще один полезный метод. Он защищает ключи шифрования данных (DEK) и упрощает ротацию ключей - нужно перешифровать только DEK, а не весь набор данных. Кроме того, для 64-битных ключей выполняйте ротацию ключей шифрования после шифрования примерно 34 ГБ данных, чтобы сохранить безопасность.

Влияние шифрования на пользовательский опыт

Шифрование необходимо для защиты данных, но оно может повлечь компромисс: более медленные взаимодействия. Эта дополнительная нагрузка может замедлить задачи, такие как загрузка данных или отправка форм, что может раздражать пользователей.

Какую задержку согласны принять пользователи

Люди требуют быстрых ответов. Когда шифрование замедляет работу, удовлетворение падает. Проблема становится еще более сложной, потому что шифрование скрывает метаданные уровня сети, затрудняя диагностику проблем производительности. Например, операторы сетей отмечают, что шифрование ограничивает видимость заголовков транспортного уровня, таких как порядковые номера TCP, что значительно увеличивает время, необходимое для устранения проблем с медленной производительностью.

К счастью, современные методы шифрования могут избежать задержек, видимых пользователю. Стандарт шифрования Advanced (AES) при эффективном использовании поддерживает низкое потребление батареи и обеспечивает более плавные взаимодействия. Как объясняют исследователи Марина Талаат Руаф и Адиль Юсуф, шифрование может защищать данные «от утечки или изменения» без вызывания задержек в доступности из-за процессов шифрования или расшифровки.

Эти выводы ключевы для обеспечения отзывчивости приложений при сохранении надежного шифрования.

Повышение отзывчивости приложения несмотря на шифрование

Разработчики располагают несколькими инструментами и методами для снижения задержек, связанных с шифрованием, и обеспечения беспрепятственного взаимодействия с пользователем. Например, TLS 1.3 упрощает процесс подтверждения подлинности по сравнению с более старыми версиями, сокращая время начала передачи данных. Начиная с Android 10, TLS 1.3 установлен по умолчанию, обеспечивая более быструю и безопасную связь.

Современные мобильные процессоры также включают инструкции AES-NI, которые более эффективно обрабатывают задачи шифрования, облегчая нагрузку на процессоры. Кроме того, стратегии кеширования могут предотвратить повторные загрузки зашифрованных данных, ускоряя взаимодействие, основанное на базах данных. Для приложений, работающих с большими объемами данных, их сжатие с помощью таких инструментов, как gzip или Brotli, перед шифрованием снижает нагрузку, что приводит к более быстрой передаче.

| Стратегия | Как это повышает скорость | Реализация |

|---|---|---|

| TLS 1.3 | Ускоряет подтверждение подлинности, снижает задержку | Включить по умолчанию для всех сетевых коммуникаций |

| Аппаратное ускорение | Передает задачи шифрования с процессора | Использовать инструкции процессора AES-NI |

| Сжатие перед шифрованием | Снижает размер данных для обработки | Применить gzip или Brotli перед шифрованием |

| Кэширование | Избегает повторных запросов данных | Реализовать кеширование на уровне запросов или глобально |

Требования безопасности предприятия и производительность

Соответствие требованиям шифрования предприятия

Приложения предприятия должны соответствовать строгим стандартам шифрования, которые напрямую влияют на способ их разработки и оптимизации. Например, GDPR требует "надлежащих технических и организационных мер" для защиты данных, включая шифрование личной информации как при передаче, так и при хранении. Аналогично, HIPAA предусматривает строгие меры для сохранения целостности данных и конфиденциальности.

Для приложений, предназначенных для государственного или федерального использования, соответствие FIPS 140-2/140-3 часто является неоспоримым требованием. Этот федеральный стандарт США обеспечивает, что криптографические модули соответствуют определенным контрольным показателям безопасности, требуя от разработчиков использования одобренных реализаций, таких как Apple corecrypto или Google BoringCrypto. Кроме того, рекомендации NIST SP 800-52 призывают к использованию TLS 1.2 и 1.3 с одобренными FIPS наборами шифров для безопасных государственных коммуникаций. Начиная с 1 января 2026 года, NIST предписал, чтобы все государственные серверы и клиенты TLS поддерживали TLS 1.3.

Производительность шифрования варьируется в зависимости от стандарта. Например, AES чрезвычайно эффективен для шифрования больших объемов данных и соответствует требованиям соответствия с минимальными компромиссами в производительности. С другой стороны, методы асимметричного шифрования, такие как RSA, значительно медленнее, что делает их более подходящими для небольших задач, таких как обмен ключами. Балансировка этих требований соответствия с соображениями производительности критична для создания безопасных и эффективных корпоративных платформ.

Разработка безопасных корпоративных приложений с помощью Adalo

Корпоративные приложения должны соответствовать этим строгим стандартам соответствия, не жертвуя производительностью, а платформы, такие как Adalo, делают этот баланс достижимым. Серверная часть Adalo автоматизирует шифрование данных при передаче и при хранении, используя отраслевые стандартные протоколы. Эта автоматизация исключает необходимость в пользовательских криптографических решениях, снижая как уязвимости, так и замедление производительности.

Для корпоративных команд, Adalo Blue (blue.adalo.com) предлагает передовые инструменты безопасности, такие как решений для единого входа (SSO) и разрешения на уровне предприятия, адаптированные к политикам организации. Платформа также поддерживает интеграцию со старыми системами — даже теми, у которых отсутствуют API — через DreamFactory, обеспечивая безопасный доступ к существующим данным через мобильные интерфейсы. Благодаря подходу Adalo с единой кодовой базой приложения развертываются одновременно в веб, iOS и Android. Это означает, что патчи безопасности и обновления шифрования применяются ко всем платформам мгновенно, сокращая накладные расходы на обслуживание, которые возникают при управлении отдельными собственными кодовыми базами.

Заключение

Приведенный выше анализ выявляет важный вывод: строгое шифрование и высокая производительность могут идти рука об руку. Шифрование — это необходимость для современных мобильных приложений, но оно не обязательно должно замедлять работу вашего приложения. Секрет заключается в том, чтобы принять разумные решения с самого начала: принять надежные алгоритмы, такие как AES-GCM-256 для больших объемов данных, воспользоваться преимуществами функций безопасности, поддерживаемых оборудованием, и придерживаться API, специфичных для платформы, вместо создания пользовательских решений. Как OWASP мудро советует:

"Изобретение собственных криптографических функций — трудоемкое, сложное и, вероятно, неудачное дело. Вместо этого мы можем использовать хорошо известные алгоритмы, которые широко считаются безопасными".

Современное мобильное оборудование разработано для эффективной обработки шифрования. Реальная задача — выбрать правильный подход. Симметричное шифрование работает лучше всего для задач, критичных по скорости, асимметричное шифрование идеально подходит для безопасного обмена ключами, а режимы аутентифицированного шифрования обеспечивают как конфиденциальность, так и целостность за один шаг.

Для корпоративных разработчиков балансировка производительности с требованиями соответствия, такими как стандартам PCI DSS и GDPR, полностью возможна. Эти оптимизации позволяют вам соответствовать строгим стандартам, сохраняя отзывчивость приложения. Шифрование всегда должно поддерживать триаду конфиденциальности, целостности и доступности - Конфиденциальность, Целостность и Доступность. Как указывает исследование IEEE:

"Шифрование защищает данные от утечки или изменения, но не должно приводить к недоступности данных из-за задержек шифрования и дешифрования".

Похожие посты в блоге

- 8 способов оптимизировать производительность приложения без кода

- 5 метрик для отслеживания производительности приложений без кода

- Как синхронизировать данные между веб-приложениями и мобильными приложениями

- Кроссплатформенное хранилище данных: ключевые вызовы

Часто задаваемые вопросы

Как снизить расход батареи, вызванный шифрованием в мобильных приложениях?

Чтобы снизить расход батареи, вызванный шифрованием в мобильных приложениях, важно использовать алгоритмы шифрования, разработанные для низкого энергопотребления. Эти алгоритмы требуют меньше вычислительной мощности, что в свою очередь снижает использование процессора — основной фактор разряда батареи. Кроме того, минимизация количества криптографических операций может еще больше сэкономить энергию.

Еще одна умная тактика — группировать сетевые запросы вместеВместо отправки частых небольших запросов объедините их в меньшее количество более крупных транзакций. Это снижает постоянную активацию сетевых компонентов, которая в противном случае может негативно сказаться на времени работы батареи.

Найдя правильный баланс между безопасностью и производительностью, вы можете обеспечить защиту данных при сохранении эффективного и удобного для пользователя опыта работы приложения.

Как аппаратное ускорение улучшает производительность шифрования на мобильных устройствах?

Аппаратное ускорение улучшает производительность шифрования на мобильных устройствах, перенося криптографические задачи с процессора на специализированные аппаратные компоненты. Это не только освобождает процессор, но и ускоряет процессы шифрования и расшифровки, снижая задержки и обеспечивая эффективную работу приложений.

Еще одним преимуществом является повышенная энергоэффективность. Оптимизируя использование энергии во время задач шифрования, аппаратное ускорение помогает продлить время работы батареи. Это особенно важно для мобильных приложений, которым необходимо безопасно управлять конфиденциальными данными при сохранении плавной производительности и удовлетворенности пользователей.

Замедляет ли шифрование сетевые соединения мобильного приложения?

При правильном использовании шифрование почти не влияет на скорость сетевых соединений мобильного приложения. Современные методы шифрования разработаны для защиты данных при сохранении практически незаметных задержек — особенно когда разработчики придерживаются лучших практик.

Хотя шифрование вносит небольшие накладные расходы на обработку, они обычно настолько минимальны, что пользователи их даже не заметят. Выбирая эффективные протоколы шифрования и оптимизируя архитектуру приложения, разработчики могут обеспечить надежную безопасность без ущерба для производительности.

Быстро создавайте приложение с помощью одного из наших готовых шаблонов приложений

Начните создавать без кода